Podle zprávy výzkumníků společnosti G Data je stále více mobilů předinstalováno s malwarem nebo monitorujícím a potenciálně závadným programem (PUP). Jedná se konkrétně o značky Xiaomi, Huawei, Lenovo, Alps, ConCorde, DJC, Sesonn a Xido. Jak vidno spíše se jedná o značky pro čínský trh, ale např. Lenovo či Huawei jsou rozšířené i u nás.

Všeobecné schopnosti mobilního malwaru:

-

Odposlech hovorů, SMS, chatů (Facebook, Skype, Viber, WhatsApp, …) a jiné komunikace

-

Odesílání dat na Internet

-

Kopírování kontaktů telefonu

-

Instalace dodatečných malware komponent

-

Záznam polohy

-

Kopírování obrázků a videí

-

Odposlech okolí telefonu (zapnutím mikrofonu)

-

Vypnutí antivirového programu

-

…

V některých případech je malware nainstalován jen v konkrétním modelu výrobce. Proto si výzkumníci z G Data myslí, že je malware instalován prostředníkem, který se nedostane ke všem modelům. Dříve jsme psali i o mobilním telefonu Xiaomi Mi4 LTE, který obsahoval trojského koně, avšak pak se přišlo na to, že se jednalo o velice kvalitní padělek tohoto telefonu. Buď se tedy jednalo o “noční směnu” linky továrny, kde se mobil vyráběl, nebo vás zřejmě napadne špionáž financovaná čínskou vládou.

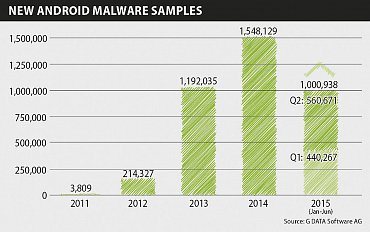

Pár čísel věnujících se Android malwaru:

-

V roce 2015 (Leden-Červen) bylo již objeveno 1 000 938 nových malware vzorků pro Android

-

27% růst oproti minulému roku

-

6100 nových vzorků každý den (každých 14 vteřin nový Android malware)

Naše postřehy

Neznámý útočník byl schopen získat heslo k privilegovanému účtu uživatele systému Bugzilla. Tento systém je primárně určen ke sledování nahlášených chyb a většina těchto informacích je veřejná. Kromě informace o bezpečnostních chybách, která se zveřejní až po opravení. Útočník měl do poslední chvíle přístup k nejnovějším deseti bezpečnostním chybám, kdy pomocí informací o minimálně jedné z nich byl pravděpodobně vytvořen exploit útočící na Firefox uživatele. Aktuální verze Firefoxu (40.0.3) již všechny tyto chyby opravuje.

Tým výzkumníků z Microsoftu našel způsob, kterým lze lehce získat data ze zašifrované databáze doplňkem CryptDB. CryptDB byl vyvinut na MIT a je používán s MySQL, PostgreSQL i například BigQuery databází od Googlu. V dnešní době se používá často v cloud prostředí, protože můžete bezpečně nahrát firemní data do sdíleného cloudu, nebo DaaS (Database as a Service). Umožňuje vám ochránit velká množství dat před únikem údajů a jasně definovat kdo k nim má přístup. Bývalá vývojářka CryptDB Raluca Ada Popa však výzkumníkům vytkla, že šifrování používali špatným způsobem, v rozporu s whitepaperem CryptDB.

Nová verze prohlížeče Chrome (45) používá méně paměti, v případě mobilních zařízení i kapacity baterie a opravuje 29 bezpečnostních chyb. Co jste však možná přehlédli, je to, že již úplně odstranili podporu NPAPI pluginů do prohlížeče. Kdybyste se divili, proč vám přestala fungovat firemní aplikace na streamování videa, hovorů či SSL VPN.

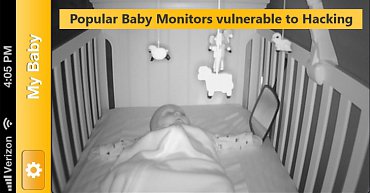

IoT zařízení pronikají stále více do našich domovů a soukromí. Snad veškeré bezpečnostní testy jakékoliv kategorie těchto zařízení skončily tragicky. Tentokrát si pánové ze společnosti Rapid7 vzali pod lupu dětské chůvičky. Ani není třeba odhadovat, jak dopadly. Eskalace práv, slabá hesla, XSS, obcházení autentizace, nedostatečné šifrování a tak dále. Problémem je, že některé chůvičky přenáší obraz z místnosti, či umožňují na dítě promluvit díky mobilní aplikaci a reproduktoru, aby se zklidnilo, což se jeví v rukou útočníka jako minimálně nepříjemný, ale spíše jako velký, problém.

Apple zaregistroval patent na vodíkový palivový článek, který by měl vydržet napájet Macbooky a iPhony sedm dnů bez dobíjení. Pravděpodobně na něm pracuje ve spolupráci s britskou společností Intelligent Energy, která už představila prototyp funkčního palivového článku pro iPhone 6.

Aktualizace KB3022345 instalovala do Windows 7, 8, Server 2008 a 2012 službu CEIP (Customer Experience Improvement Programs). Spolu s KB3068708 a KB3080149 už stačilo dodat “Diagnostic and Telemetry tracking service”, známou spíše jako “šmírovací” službu z Windows 8.1 a Windows 10.

Populární model WiFi routeru Belkin N600 obsahuje pět zranitelností umožňujících plně kontrolovat provoz a provádět man-in-the-middle útoky.

Používáte aplikaci AppLock na Android pro ochranu vašich dat a přístupu k aplikacím, stejně jako 100 milionů dalších uživatelů? Tak vězte, že se jedná spíš jen o falešný pocit bezpečnosti, protože aplikaci AppLock a její funkcionalitu lze jednoduše obejít několika způsoby.

Nově objevená chyba Mac OS X umožňuje získat přístup k citlivým informacím v keychainu. Jde ve zkratce o to, že během spuštění instalátoru škodlivé aplikace se v průběhu spustí druhá instalace a při dotazu, zda povolujete přístup ke keychain údajům či ne, se automaticky odklikne souhlas.

Ve zkratce

Pro pobavení

There is no such a thing as „Not Compatible“ :)

Závěr

Tento seriál vychází střídavě za pomoci pracovníků Národního bezpečnostního týmu CSIRT.CZ provozovaného sdružením CZ.NIC a redaktorů serveru Security-Portal.cz. Uvítali bychom i vaši spolupráci na tvorbě obsahu tohoto seriálu. Pokud byste nás chtěli upozornit na zajímavý článek, tak nám napište na FB stránku, případně na Twitter. Děkujeme.