Až se vás bude příště někdo ptát, proč to ti zlí hoši vlastně dělají, odpovězte jednoduše: protože se to vyplatí. Společnost Trustwave zveřejnila novou studii, ze které plyne, že je kyberzločin jedním z nejlepších byznys modelů – alespoň co se týče návratnosti vložených investic. O podobných číslech se totiž nesní ani těm nejlepším investorům.

Vydírání na vzestupu

Podle studie se návratnost pohybuje až na hranici 1425 % – za investovaných 5900 dolarů je možné získat zpět 84 100 dolarů. Nejlepší investicí je přitom podle výzkumu nákup exploit kitu a následné vydírání pomocí ransomware.

Matematika je tu přitom velmi jednoduchá: nákup ransomware, infikujícího exploit kitu, služeb pro ukrytí identity a šíření malware pro 20 000 uživatelů vyjde celkem na 5900 dolarů měsíčně. Během měsíční „kampaně“ je možné tímto způsobem z uživatelů dostat asi 90 000 dolarů. To znamená měsíční zisk 84 100 a návratnost investice ve výši 1425 procent.

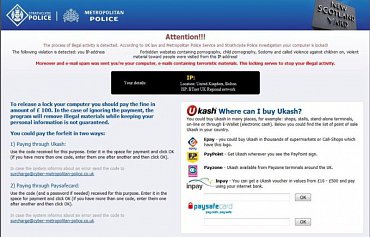

Exploit kit se nejčastěji používá k pohodlnému zneužití bezpečnostní díry v prohlížeči, která pak dovoluje přenést do počítače další malware. Ransomware je už konkrétní malware, který nějakým způsobem brání v používání počítače či souborů na něm a od uživatele žádá výpalné. Jak už to s vydíráním bývá, uživatel nemá žádnou jistotu, že útočník po zaplacení splní své sliby.

Čtěte: Ransomware – „policejní virus“ na pitevním stole

S takto obrovskými příjmy se nemůžeme divit, že podle McAfee Labs došlo v letošním roce k nárůstu incidentů s ransomware o 165 %. Podle Trustwave mají navíc tyto útoky poměrně velkou úspěšnost: dobře udělaný útok se podaří u 10 % uživatelů. Přibližně 0,5 % obětí přitom skutečně nakonec zaplatí. To sice vypadá jako poměrně malé číslo, ale při průměrné platbě 300 dolarů je to jistě zajímavý příjem.

Karty zase táhnou

Stále populární jsou také útoky na platební systémy se snahou získat data týkající se platebních karet – útočníci po nich jdou v 31 % případů. To je proti roku 2013 nárůst o 12 %. Naopak v případě ostatních osobních údajů došlo k meziročnímu poklesu ze 45 na 20 %. Znamená to, že se útočníci vrací zpět ke klasickým platebním kartám.

Elektronické obchody jsou přitom cílem internetových útoků přibližně ve 42 procentech případů, jde tudíž o jeden z nejčastějších cílů vůbec. Zhruba 40 % útoků se zaměřuje přímo na platební systém, v 18 % směřuje do vnitrní sítě provozovatele. Nejčastěji se útočníci zaměřují na maloobchodní prodejce (43 %), prodejce potravin a nápojů (13 %) a pohostinství (12 %).

Existují prý přitom dvě hlavní skupiny útočníků: jedni nejprve vyhledávají zajímavé cíle a pak v nich hledají chyby; druzí naopak zkoumají chyby a pak se podle nich snaží najít vhodné oběti. První skupina má pevnější plány, svůj systém a vlastní byznys plán. Obvykle se snaží útočit na velké společnosti, získat velké databáze dat a ty poté zpeněžit.

Druhý typ útočníků se naopak snaží získávat peníze za každou cenu a ve velkém: tvoří falešné stránky, přesměrovávají na ně uživatele a plošně instalují malware a ransomware. Tito útočníci jsou také velmi často poskytovateli služeb pro ostatní.

Slabá hesla hlavně na webu

Výzkum prováděný skupinou SpiderLabs na 574 různých úspěšných útocích z roku 2014 ale ukázal také další zajímavé informace. Ukazuje se například, že heslo „Password1“ patří k nejpoužívanějším a 39 % hesel má jen osm znaků. Podle Trustwave trvá prolomení takto krátkého hesla jediný den. Přitom už prodloužení o dva znaky zvýší výrazně obtížnost a potřebná doba se prodlouží na 591 dnů.

Zajímavé také je, že většina (94 %) útoků se podaří právě kvůli slabým heslům nebo špatnému zabezpečení webové aplikace. Jen poměrně malá část je připisovaná zneužití bezpečnostních chyb v software.

Přesto to neznamená, že v software chyby nejsou. Naopak firma tvrdí, že podle jejich průzkumů obsahuje 98 % aplikací nějakou bezpečnostní chybu. Každá taková chyba nemusí být reálnou hrozbou a nemusí být zneužitelná. Je ale zajímavé, že jde často o velmi staré a známé bezpečnostní problémy, které by na většině míst už měly být dávno opravené:

Hlavním problémem vedle samotné úspěšnosti útoků zůstává také fakt, že většina obětí (81 %) problém sama vůbec neodhalí. Přitom včasné odhalení má zásadní dopad na rozsah škod, která útočník napáchá. Medián reakční doby při interním odhalení problému činí 14,5 dne. V případě odhalení externí firmou se doba prodlužuje na 154 dnů.

Čtěte: Bezpečnostní incidenty v roce 2015: co už se stalo a co nás teprve čeká

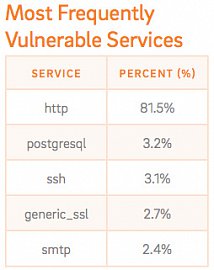

Nejčastěji je zneužit HTTP přístup, výrazně méně častěji je pak napadena samotná databáze nebo třeba SSH či SMTP. Vývojáři a správci by se tedy měli zaměřit především na díry ve webových aplikacích.

(Zdroj: Net-Security.org)