FlowPro NG je SIEM platforma zaměřená právě na tento segment. Kombinuje několik běžně používaných open-source technologií a přidává nad nimi vrstvu pro sběr dat, korelaci událostí a bezpečnostní monitoring infrastruktury.

Problém bezpečnostního monitoringu v menších infrastrukturách

Mnoho firem dnes provozuje infrastrukturu o desítkách serverů, několika síťových segmentech a několika bezpečnostních prvcích. Typické prostředí může zahrnovat Linux a Windows servery, firewally a routery exportující NetFlow, VPN infrastrukturu a interní aplikace a databáze.

V takovém prostředí vzniká velké množství provozních a bezpečnostních dat:

- systémové logy

- síťová telemetrie

- autentizační události

- IDS alerty

- auditní záznamy

Bez centralizace těchto dat je obtížné získat přehled o dění v infrastruktuře nebo identifikovat bezpečnostní incidenty.

Architektura FlowPro NG

FlowPro NG využívá kombinaci několika datových úložišť podle typu zpracovávaných dat.

Logy a bezpečnostní události jsou ukládány do Elasticsearch, který poskytuje fulltextové vyhledávání, indexované dotazy nad logy a analytické dashboardy. Síťová telemetrie (NetFlow/IPFIX) je ukládána do vysoce výkonné sloupcové databáze, která je optimalizovaná pro analytické dotazy nad velkými datasety.

Datový tok v platformě lze zjednodušit do následující architektury:

Agenti / Syslog → Kafka → Elasticsearch

NetFlow / IPFIX → Kafka → Specializovaná databáze pro síťovou telemetrii

Kafka slouží jako buffer mezi ingest vrstvou a storage systémy a umožňuje paralelní zpracování dat. Oddělení síťových flow dat od logů umožňuje optimalizovat výkon analytických dotazů a zároveň efektivněji využít storage.

Sběr dat z infrastruktury

Platforma podporuje několik způsobů sběru dat.

Agenti

Na serverech lze nasadit agenty, kteří sbírají:

- systémové logy

- procesy

- autentizační události

- změny souborů

Agenti mohou běžet na Windows i Linuxu.

Syslog

Síťová zařízení a bezpečnostní prvky obvykle exportují logy pomocí syslogu. Do platformy tak lze připojit například:

- firewally

- routery

- switche

- VPN gatewaye

NetFlow a IPFIX

Síťové prvky mohou exportovat flow data, která popisují komunikaci mezi jednotlivými hosty. Typický flow záznam obsahuje například:

- zdrojovou a cílovou IP adresu

- porty

- objem přenesených dat

- čas komunikace

Tyto záznamy umožňují analyzovat síťový provoz a detekovat anomálie.

Korelace událostí

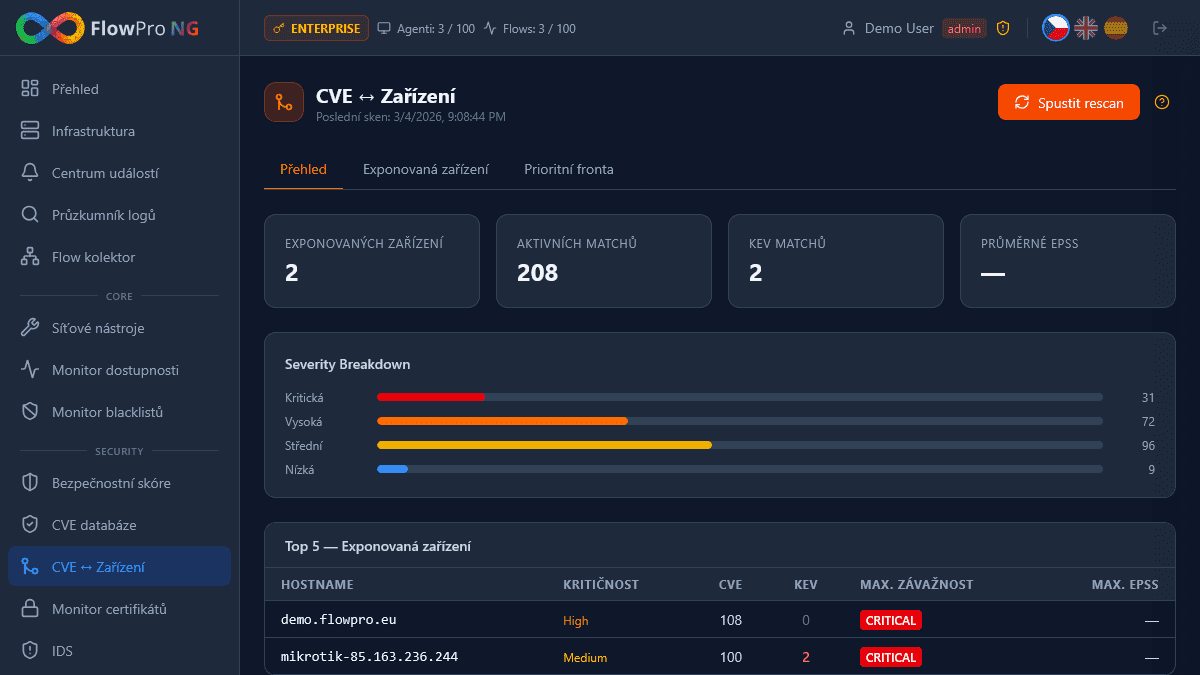

Samotné logy nebo flow data často neposkytují dostatečný kontext. Důležitou částí SIEM platformy je proto korelace událostí z různých zdrojů. FlowPro NG propojuje například síťovou telemetrii, systémové logy a asset management.

Výsledkem je alert, který obsahuje více kontextových informací o incidentu.

Příklad detekce incidentu

Následující scénář ukazuje, jak taková korelace v praxi funguje:

- [16:42] Síťový modul zaznamená neobvyklý objem odchozí komunikace z interního serveru. Denní objem komunikace bývá přibližně 200 MB, aktuální hodnota ale překročila 2 GB.

- [16:42] Korelační engine bleskově propojí flow data se systémovými logy. Zjistí, že na stejném stroji se v posledních hodinách objevilo několik pokusů o zvýšení oprávnění a neobvyklé spuštění procesu curl z adresáře /tmp.

- [16:43] Modul asset managementu identifikuje zasažený server jako kritický účetní systém.

Na základě těchto událostí platforma vytvoří ucelený alert obsahující:

- anomálii v síťovém provozu

- podezřelé systémové události

- identifikaci konkrétního aktiva

Takový alert poskytuje správci infrastruktury kontext potřebný pro další analýzu incidentu.

Použitý technologický stack

Platforma je postavena na robustních open-source komponentách. Uživatelské rozhraní staví na Reactu a TypeScriptu, zatímco aplikační backend využívá framework FastAPI v Pythonu.

Pro ukládání dat systém využívá hned několik specializovaných datových vrstev:

- PostgreSQL

- Elasticsearch

- Specializovaná databáze pro síťovou telemetrii

O samotný sběr a zpracování dat z infrastruktury se pak starají osvědčené nástroje:

- Elastic Agent

- Logstash

- pmacct pro NetFlow

Samotná distribuce a instalace probíhá snadno pomocí standardních balíčků pro systémy Debian a Ubuntu.

Nasazení a provoz

FlowPro NG je navržen čistě jako on-premise řešení. Po prvotní instalaci mohou administrátoři postupně připojovat jednotlivé zdroje dat:

- servery pomocí agentů

- síťová zařízení pomocí syslogu

- routery exportující NetFlow

Platforma tak umožňuje inkrementální nasazení a postupné pokrytí celé infrastruktury.

Závěr

Bezpečnostní monitoring infrastruktury se dnes stává běžnou součástí provozu IT systémů. S rostoucím množstvím logů a síťových dat roste i potřeba nástrojů, které umožní tato data efektivně sbírat, analyzovat a korelovat.

FlowPro NG představuje jeden z přístupů, jak takový monitoring realizovat – kombinací výkonných open-source technologií v čele s Elasticsearch a platformou Kafka, které jsou doplněny o specializovanou vrstvu pro ukládání dat a korelaci bezpečnostních událostí.

FlowPro NG vyvíjí NET service solution, s.r.o. — česká firma specializovaná na síťovou bezpečnost.

Řešení je kompletně on-premise, bez cloudových závislostí a tříjazyčné (CZ/EN/ES).