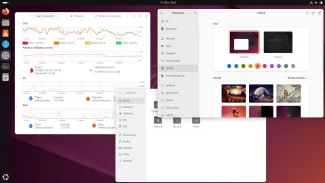

Instalátor Ubiquity čeká pro nadcházející Ubuntu 20.10 poměrně významná novinka. Míří do něj úprava, která přidá podporu zprovoznění (integrace do) Active Directory již během instalace systému.

Pokud uživatel při instalaci tuto volbu vybere, bude proveden procesem zprovoznění loginu do Active Directory, zatímco nadále bude vytvořen i lokální účet pro potřeby administrátora systému. V GUI bude množné nastavit doménu, administrátora i heslo a také vše otestovat.

Úprava instalátoru byla tak trochu na poslední chvíli schválena a míří do Ubuntu 20.10, které vyjde již příští měsíc. Vedle toho čekejme například Linux 5.8, GNOME 3.38 či novější verzi OpenZFS a mnohé další novinky.