Společnost Incapsula zveřejnila zprávu o globálních DDoS útocích, která se týká dat z posledního čtvrtletí loňského roku. Výsledek není příliš pozitivní, charakter útoků se poměrně rychle proměňuje a útočníci upravují také používané metody. Trend je ovšem jasný: situace se zhoršuje a útoků je čím dál více.

Útočí Čína, brání USA

Začneme tím, kdo na koho vlastně útočí. Více než tři čtvrtě útoků pochází z čínských IP adres. To je prý nejvíce, co Incapsula zaznamenala. Na dalších dvou místech jsou s velkým odstupem Jižní Korea a Vietnam.

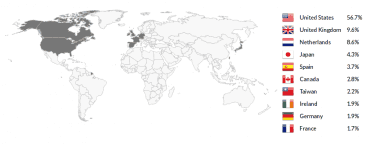

Cílem útoků jsou naopak především západní země: dvě třetiny provozu končí v USA a Británii. Obě země se přitom na vrcholu žebříčku drží dlouhodobě, následuje je v těsném závěsu Nizozemsko.

Útok na síťovou vrstvu

Počet útoků na síťovou vrstvu proti předchozímu čtvrtletí poměrně výrazně klesl o 39,4 procenta. Jde už o druhý mezičtvrtletní pokles, v první polovině roku 2016 byl počet útoků proti současnosti dvojnásobný. Tím ale dobré zprávy končí, protože z hlediska objemu útoky stále narůstají.

Největší útok byl zaznamenán těsně před Vánoci a ve špičce dosáhl hodnoty 650Gbps. Jednalo se o ohromný tok SYN paketů, které pocházely z neznámého botnetu. Ve špičce přicházelo až 150 milionů paketů za sekundu. Naštěstí útok trval jen relativně krátkou dobu – několik desítek minut, ale během celého průběhu vytvářel celkový tok o velikosti stovek gigabitů za sekundu.

Naopak rekordně nejdelší zaznamenaný útok trval více než 29 dnů. Jde ovšem opravdu o výjimku, stále platí, že většina útoků je velmi krátkých a 89 procent není delších než jedna hodina. Naopak déle než den trvalo méně než jedno procento útoků. Průměrná doba trvání se pohybuje okolo 100 minut, což je jen o čtyři minuty více než v předchozím čtvrtletí. Pokračuje tak trend útoků typu „quick-hit“, tedy velmi krátkých a silných úderů.

Útočníci dlouhodobě používají různé druhy paketů k zahlcení cíle velkým provozem. Mírně roste používání ICMP (ping) paketů, které jsou použity téměř v polovině případů. Velkou část tvoří také záplava TCP, SYN nebo UDP paketů.

Zajímavý je dlouhodobý trend opouštění zesilujících odrazů, který je pozorován už několik předchozích čtvrtletí. Tato metoda zapojuje do procesu ještě sekundární oběť, které útočník posílá dotazy s falešnou adresou odesílatele. Dotazovaný server pak odpovědi směřuje na skutečný cíl útoků, protože se domnívá, že pouze odpovídá na pokládané dotazy. Jelikož je odpověď obvykle i několikanásobně větší než dotaz, útok tak nabírá na síle, aniž by zatěžoval původní infrastrukturu používanou k útoku.

Nejčastěji se k odrazům používají DNS nebo NTP servery. V průběhu loňského roku ale kleslo zneužití DNS odrazů z 19,4 na 9,2 procent. U NTP došlo k podobnému poklesu z 13,6 na 6,9 procent. Za poklesem stojí pravděpodobně dva faktory: rostoucí počet záplatovaných serverů, které jsou odolné proti podobnému zneužití, a také rostoucí kapacita linek jednotlivých botnetů. Kvalitně připojený botnet nepotřebuje další zesilovač, aby dosáhl obrovských datových toků.

Útok na aplikační vrstvu

Počty útoků na aplikační vrstvu už potřetí mezičtvrtletně rostly, tentokrát o 2,9 procent. V průběhu loňského roku se čísla dokonce více než zdvojnásobila. Nejintenzivnější zaznamenaný útok dosáhl 91 209 požadavků za sekundu, což je ovšem o pořádný kus pod loňským rekordem, který dosáhl na 173 633 požadavků za sekundu. Je ovšem třeba dodat, že aplikační útoky nevyžadují velký objem, aby byly efektivní. Při dobře zvoleném vektoru je možné poměrně snadno několika málo dotazy špatně napsanou aplikaci přetížit. Typickému web serveru obvykle ke složení stačí stovky požadavků za sekundu.

Z hlediska délky trvání jsou na tom aplikační útoky velmi podobně. Extrémem je útok trvající 47 dnů, běžně se téměř tři čtvrtiny útoků vejdou do jedné hodiny. Roste ovšem počet cílů, které jsou napadeny vícekrát. Na celkem 58,3 procenta cílů byl veden více než jeden útok, v předchozím čtvrtletí to přitom bylo 54,7 procent. Více než desetkrát se s útokem muselo potýkat 13,1 procent cílů.

Roste také počet sofistikovaných botů, kteří se chovají jako běžný prohlížeč, umí správně používat cookies a spouští na webech javascriptové skripty. Mezičtvrtletně jich přibylo z 8 na 13,6 procent. Stále jasně vedou primitivní boti, což odráží oblibu nájemných útočných sítí. Incapsula už před časem zpozorovala závislost mezi úrovní propracovaností bota a dobu trvání útoku.

Boti se obvykle vydávají za legitimního uživatele, aby zkomplikovali odhalení. Nejčastěji předstírají různé verze Internet Exploreru nebo vyhledávače Baidu, což souvisí s velkým zastoupením botnetů operujících z Číny.

Dopad IoT je zřejmý

Incapsula ve své zprávě upozorňuje na to, že se stále zlepšuje dostupnost DDoS útoku jako služeb. Útočníci mají k dispozici nové druhy botnetů, které jim dovolují navyšovat kapacity útoků a ty pak prodávat zájemcům z celého světa. Výrazným trendem jsou botnety zneužívajících různých zařízení připojených k internetu, jejichž správci velmi špatně pracují s uživatelskými účty a hesly a je tak možné velmi snadno a rychle napadnout tisíce zařízení.

Vliv nejrůznějších IoT zařízení je zřejmý, vznikají nové velmi silné botnety schopné ohromných datových toků. Proto jsou rekordní čísla neustále překonávána a útoků přibývá. Zatím to nevypadá, že by se tento nepříjemný a nebezpečný směr měl v blízké budoucnosti změnit.