Apple má vytvořit backdoor pro přístup k šifrovaným datům

Společnost Apple se v uplynulém týdnu objevila v odborných médiích zaměřených na kybernetickou bezpečnost zejména v souvislosti se dvěma nedávnými událostmi.

První z nich bylo údajné vydání příkazu požadujícího po jmenované společnosti vytvoření „backdooru“, který by umožnil britským bezpečnostním složkám získávat přístup i k šifrovanému obsahu nahrávanému na úložiště iCloud.

Apple v tuto chvíli umožňuje uživatelům svých zařízení volitelně zapnout explicitní šifrování dat nahrávaných do cloudu s pomocí privátních klíčů, držených v čitelné podobě výhradně na lokálních zařízeních, přes funkci Advanced Data Protection. V případě, že je tato funkce použita, nemůže k nahraným datům přistupovat ani Apple, ani žádný jiný subjekt, včetně policejních orgánů, které by daná data potřebovaly mít k dispozici pro případné aktivity související s vyšetřováním nezákonné činnosti.

Nový příkaz měl údajně za cíl tuto situaci pro britské bezpečnostní složky změnit a umožnit jim přistupovat i k datům, pro jejichž ochranu byla výše uvedená funkce využita.

Britské oficiální zdroje odmítly hypotetické vydání příkazu komentovat, jeho reálnou existenci však potvrdil bývalý poradce Bílého domu a zástupci amerického senátu navíc požádali ředitelku amerických zpravodajských služeb, aby se zasadila o jeho stažení.

Výše zmíněná aktivita je jen poslední z dlouhé série pokusů o „nabourání“ systémů umožňujících end-to-end šifrování ze strany britských bezpečnostních složek a státních orgánů, které tyto snahy opodstatňují primárně zájmem o boj s terorismem a o ochranu dětí před sexuálním zneužíváním.

Druhá z významných událostí týkajících se Applu, která si v uplynulém týdnu získala pozornost odborné komunity, měla rovněž souvislost s potenciálním umožněním přístupu k uživatelským datům. Tentokrát se však jednalo o publikaci záplaty pro nově identifikovanou zero-day zranitelnost, která umožňovala obcházet USB Restricted Mode na uzamčených mobilních telefonech iPhone.

Dle vyjádření společnosti Apple byla nově opravená zranitelnost aktivně využita při „extrémně sofistikovaném“ cíleném útoku. Vzhledem k tomuto vyjádření, i skutečnosti, že zranitelnost původně identifikoval forenzní specialista z organizace Citizen Lab, která se zabývá mj. analýzami komerčního spywaru, lze usuzovat, že daný útok byl spojen právě s použitím určitého nástroje tohoto typu.

Britská armáda chce více specialistů na kybernetickou bezpečnost

Britské ministerstvo obrany na začátku února ohlásilo významné navýšení platů pro nově přijímané vojáky, kteří by se měli v rámci armády věnovat kybernetické bezpečnosti, a současné snížení doby základního výcviku pro tyto osoby z deseti na zhruba čtyři týdny.

Noví rekruti tak budou pobírat jednu z nejvyšších základních mezd v britských ozbrojených složkách: přes 40 000 liber ročně, tedy o něco více než 100 000 korun měsíčně, plus příplatky. Nově nebudou také procházet plným výcvikem zaměřeným na zvyšování fyzické kondice a práci se zbraněmi.

Dle vyjádření ministerstva by mělo díky nově nastaveným podmínkám do konce roku 2025 přibýt v britských ozbrojených složkách až 50 nových specialistů na kybernetickou bezpečnost.

Nově publikované zprávy týkající se aktivit APT skupin Sandworm a Salt Typhoon

Společnost Microsoft publikovala v uplynulém týdnu analýzu nedávných aktivit spojovaných se skupinou Seashell Blizzard, označovanou rovněž jako Sandworm. Jmenovaná skupina je všeobecně považována za součást ruské vojenské zpravodajské služby GRU.

Vzhledem k tomu, že skupina Sandworm se v uplynulých letech dle publikovaných informací zaměřovala i na cíle v prostředí České republiky, a nově zveřejněná analýza obsahuje relativně detailní popis taktik, technik a procedur užívaných ze strany této skupiny, i s ní spojené indikátory kompromitace (IoC), může být nově dostupný materiál potenciálně hodnotný jako vstup do oblasti detekčního inženýrství a/nebo threat huntingu i pro vybrané české organizace.

Nová analytická zpráva společnosti Recorded Future publikovaná v uplynulém týdnu se pak týká prosincových a lednových aktivit čínské APT skupiny Salt Typhoon, označované rovněž jako RedMike.

Tato skupina si koncem loňského roku získala pozornost celosvětové odborné komunity v souvislosti s informacemi o údajném úspěšném průniku do sítí řady významných telekomunikačních operátorů v USA. A dle nově zveřejněných informací Salt Typhoon své aktivity nijak neomezil ani v uplynulých dvou měsících.

Útočníci se v tomto období údajně zaměřili mj. na zneužívání dlouhodobě nezáplatovaných zranitelností (CVE-2023–20198 a CVE-2023–20273) v síťových prvcích od společnosti Cisco. Měli se při tom pokusit proniknout do více než 1 000 zařízení ze zemí celého světa, a to včetně České republiky.

DOGE, aneb co se děje ve Spojených státech?

Alespoň krátkou zmínku zaslouží vzhledem ke svému dopadu do oblasti informační a kybernetické bezpečnosti nedávné události z USA spojené s organizací Department of Government Efficiency (DOGE) zřízené prezidentem Donaldem Trumpem.

Zaměstnanci DOGE v rámci auditů, které mají být zaměřené na identifikaci neefektivně fungujících oblastí amerických federálních organizací, získali v uplynulých týdnech přístup k několika vysoce významným federálním IT systémům – mj. k systému ministerstva financí užívanému pro evidenci a řízení plateb a k řadě systémů obsahujících osobní informace federálních zaměstnanců nebo data studentů, kterým byla ze strany federální vlády poskytnuta finanční pomoc. Některé informace, k nimž získali přístup pracovníci jmenované organizace, kteří nejsou držiteli bezpečnostních prověrek, byly navíc klasifikovány jako utajované.

Vzhledem k výše uvedenému, i k údajně ne zcela profesionálnímu způsobu práce DOGE, označil v uplynulém týdnu Bruce Schneier, člen představenstva Electronic Frontier Foundation (EFF), počínání této organizace za „národní kyberútok“ a EFF podala na DOGE žalobu požadující zablokování přístupu DOGE k osobním údajům federálních zaměstnanců a smazání dat, která jmenovaná organizace již získala.

Nejde při tom o jedinou žalobu, která byla na DOGE podána – vedle EFF žalovala tuto organizaci v souvislosti s jejími aktivitami například i California Student Association, uskupení Electronic Privacy Information Center (v souvislosti s porušováním federální legislativy platné v oblasti kybernetické bezpečnosti ze strany DOGE), ale i řada dalších subjektů.

Pro úplnost je vhodné uvést, že přístup DOGE k některým systémům ministerstva financí již v návaznosti na další podanou žalobu zablokoval odpovědný soud.

V kontextu dění v USA je rovněž vhodné zmínit, že místní regulátor pro kybernetickou bezpečnost, CISA, pozastavil v návaznosti na páteční příkaz své výkonné ředitelky veškeré aktivity zaměřené na zajišťování kybernetické bezpečnosti volebních systémů a boj s dezinformacemi v kontextu voleb.

Více než 50 GB dat údajně odcizených Tálibánu publikováno online

Hacktivistická skupina TalibLeaks, jejíž aktivity jsou zaměřeny proti hnutí Tálibán, které v současnosti de facto vládne Afghánistánu, publikovala počátkem měsíce balík více než 50 GB dat, které byly údajně získány ze systémů celkem 21 ministerstev a dalších vládních organizací v průběhu uplynulého roku.

Publikovaná data obsahují informace o řadě tvrdě represivních aktivit ze strany Tálibánu, omezování osobních svobod, i o lidech, kteří byli v průběhu roku 2024 ze strany afghánského režimu vězněni – mezi téměř 18 000 zadržovanými mělo být i přibližně 80 občanů jiných států.

Tálibánské ministerstvo komunikací v uplynulém týdnu popřelo, že by publikovaná data byla získána z vládních systémů v důsledku kybernetického útoku. Dle jeho tvrzení má jít o převážně veřejně dostupné dokumenty a jejich zveřejnění má pouze vyvolat dojem, že vládní systémy byly prolomeny.

Další zajímavosti

- Jak vypadá podpora SSL 2.0 na severech v ČR?

- Severokorejští aktéři se snaží přimět oběti k zadávání škodlivých příkazů v jazyce PowerShell

- Na ruský bulletproof hosting Zservers byly ze strany USA uvaleny sankce v souvislosti s útoky skupiny LockBit

- Cloudflare záplatoval zranitelnost umožňující využívat protokol QUIC pro amplifikaci provozu při využití broadcast adres

- Microsoft v rámci Patch Tuesday opravil 63 zranitelností, z nichž 2 byly aktivně zneužívány

- Palo Alto publikovalo záplaty pro celkem 10 zranitelností ve svých produktech, z nichž jedna je aktuálně zneužívaná, a také hotfix pro zařízení, která se po nedávných updatech náhodně restartují

- Platforma zkLend přišla při kyberútoku o $9,5 milionu v Ethereu, útočníkovi nabídla, že nebude podávat trestní oznámení, pokud vrátí 90 % odcizené částky

- Američance hrozí až 97 let vězení za provozování farmy laptopů pro Severní Koreu

- Z platformy Doxbin byla odcizena databáze uživatelů i velké množství dalších dat

- Špionážní nástroje spojované s čínskými státními aktéry byly údajně využity při ransomwarovém útoku na nejmenovanou asijskou společnost

- Publikováno RFC 9729 obsahující návrh mechanismů pro „skrytou“ autentizaci při komunikaci přes HTTP

- Kyberzločinci začali využívat návnady spojené s plánovaným zveřejněním dokumentů týkajících se smrti JFK

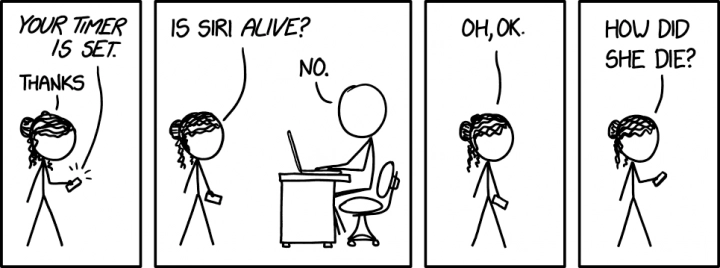

Pro pobavení

O seriálu

Tento seriál vychází střídavě za pomoci pracovníků Národního bezpečnostního týmu CSIRT.CZ provozovaného sdružením CZ.NIC a bezpečnostního týmu CESNET-CERTS sdružení CESNET, bezpečnostního týmu CDT-CERT provozovaného společností ČD - Telematika a bezpečnostních specialistů Jana Kopřivy ze společnosti Nettles Consulting a Moniky Kutějové ze sdružení TheCyberValkyries. Více o seriálu…