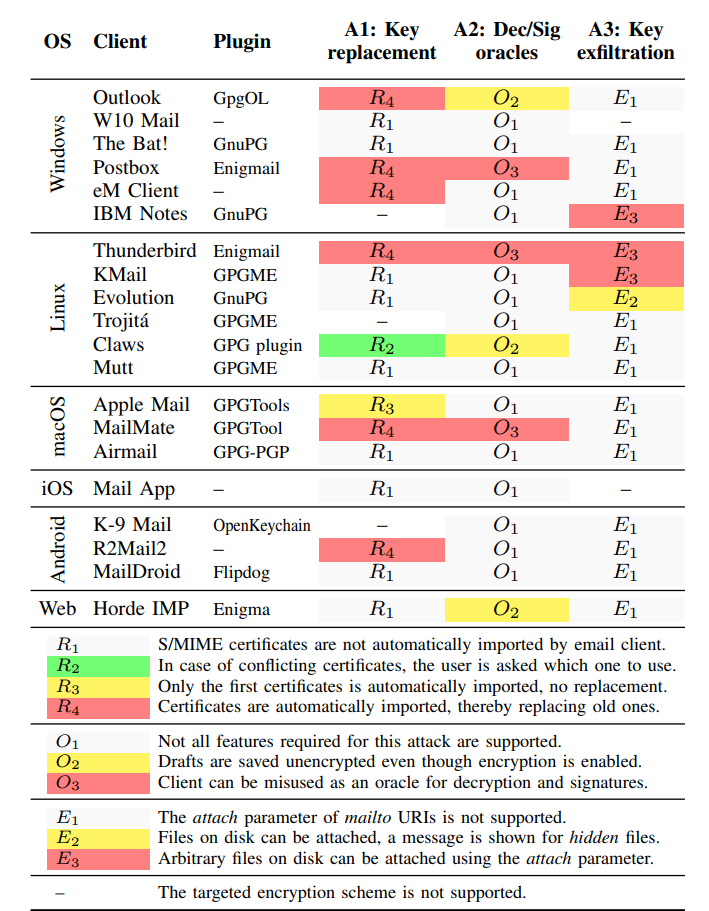

Výzkumníci z universit v Bochumi a Münsteru testovali 20 klientů pro elektronickou poštu a objevili tři zranitelnosti ve spojitosti s šifrovanou komunikací OpenPGP a S/MIME. První zranitelnost je Key Replacement (A1) s S/MIME, klient bez interakce uživatele nainstaluje podvržený veřejný klíč útočníka a nahradí jím skutečný klíč. Druhá zranitelnost Dec/Sig Oracles (A2) použije standardní parametr mailto a zranitelní klienti dešifrují nebo podepíší zprávu, která se pak může dostat k útočníkovi přes jeho IMAP server, pokud klient zároveň podporuje automatické ukládání draftů.

Nejzávažnější je Key Exfiltration (A3), kdy je mailto zneužito k odeslání soukromého OpenPGP klíče útočníkovi. Chybou A3 trpí Evolution (CVE-2020–11879), KMail (CVE-2020–11880) a starší verze Thunderbirdu (už je opravena). Více detailů v článku.

(zdroj: slashdot)