Server WikiLeaks otevřel projekt Vault 7 a uvolnil poklad v podobě první části dokumentů uniklých americké CIA. Balík 8378 dokumentů byl zveřejněn pomocí BitTorrentu a zašifrovaného archivu. Můžete si stáhnout soubor torrent, heslo k 7-Zip archivu je:

SplinterItIntoAThousandPiecesAndScatterItIntoTheWinds

Informace měly být původně zveřejněny v online tiskové konferenci, kterou měl vést Julian Assange. Ukázalo se ale, že jeho účty na Facebooku a Periscope jsou pod útokem. Proto bylo heslo k archivu prozrazeno dříve, aby nebyly zveřejňované dokumenty ohroženy.

Press conf under attack: Facebook+Periscope video used by WikiLeaks' editor Julian Assange have been attacked. Activating contingency (1/2)

— WikiLeaks (@wikileaks) March 7, 2017

Dokumenty ukazují softwarové zbraně, které je schopna CIA nasadit proti nejrůznějším platformám a technologiím. Agentura má k dispozici exploity na iPhone, Android, Windows, Linux, Mikrotik, Solaris, macOS a dokonce některé televize Samsung. U nich je možné na dálku zapnout mikrofon a použít je k odposlechu okolí.

WikiLeaks popisuje, jak oddělení s oficiálním názvem Center for Cyber Intelligence (CCI) produkuje tisíce útočných nástrojů s nejrůznějším určením. Tahle neobyčejná sbírka, která obsahuje stovky milionů řádek kódu, dává držiteli všechny útočné možnosti CIA,

píše server v tiskové zprávě.

Informace o databázi byly předem zveřejněny na Twitteru, poté, co organizace zjistila, že je pod útokem, přešla na plán B a podrobnosti zveřejnila dříve.

RELEASE: CIA Vault 7 Year Zero decryption passphrase:

— WikiLeaks (@wikileaks) March 7, 2017

SplinterItIntoAThousandPiecesAndScatterItIntoTheWinds

Není překvapením, že se WikiLeaks do CIA opřela. Podle všeho jde o organizaci s velkou mocí a malou možností kontroly. Hackeři z CIA vytvořili více kódu, než kolik ho k provozu potřebuje Facebook. CIA tak fakticky vytvořila ‚vlastní NSA‘ s ještě menší zodpovědností a bez odpovědi na otázku, proč je obrovský rozpočet utrácen na duplikaci kapacit konkurenční agentury.

Organizace slibuje, že veškeré dokumenty důkladně zkontroluje, aby nezveřejňovala „nabité zbraně“. Některé informace také byly anonymizovány. Edward Snowden se na svém Twitteru k celé věci vyjadřuje a podle jeho slov dokumenty vypadají věrohodně. Názvy uvedené v textech jsou pravé a znají je jen lidé zevnitř.

Still working through the publication, but what @Wikileaks has here is genuinely a big deal. Looks authentic.

— Edward Snowden (@Snowden) March 7, 2017

Dokumenty mimo jiné ukazují, že CIA spolupracovala s britskou MI5 na projektu Weeping Angel, který se zaměřoval na televize značky Samsung, u kterých je možné na dálku ovládat mikrofon. Organizacím se také podařilo získat kontrolu nad moderními automobily či kamiony. Existuje speciální oddělení zaměřující se na získání přístupu a ovládání mobilních zařízení iPhone a iPad. To dohromady se zero-day exploity pro Android umožňuje CIA obejít šifrování aplikací WhatsApp, Signal, Telegram, Wiebo, Confide a Cloackman hacknutím ‚chytrých‘ telefonů a sběrem audia a zpráv ještě před zašifrováním

. Ve skutečnosti tak nejsou ohroženy šifrovací algoritmy a jmenovat konkrétní „prolomenou“ aplikaci je zavádějící, jak upozorňují lidé z Telegramu.

Analýza dokumentů upozornila na další zajímavé možnosti týkající se mobilních telefonů. Na některých přístrojích (jmenován byl Samsung Galaxy S2) je možné čipset přepnout do monitorovacího režimu a odposlouchávat provoz na okolních Wi-Fi sítích. Tato vlastnost je ve firmware za normálních okolností blokována, ale CIA se podařilo ochranu obejít díky reverznímu inženýrství – Broadcom tedy pravděpodobně přímo nepomáhal. Zajímavé také je, že exploit se do telefonu dostává přes hudební přehrávač Apollo. Není ale jasné, zda jde o záměr tvůrce (který pracoval pro „vládní výzkumnou laboratoř“) nebo o další zneužití chyby v aplikaci.

Mezi dokumenty se nachází například také návod na úpravu instalačních obrazů Windows 8, která umožní obejít nutnost zadání instalačního klíče. Po úpravě (která se podle příkazů provádí v Linuxu) přibude v instalačním dialogu tlačítko „Skip“.

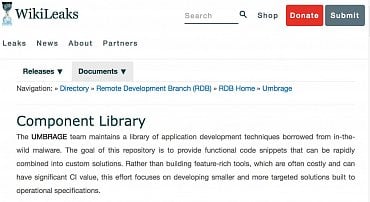

Při vývoji útočných nástrojů se používají kusy kódu pocházející z malware, který se volně šíří po internetu. Stejně tak byly některé postupy ukradeny konkurenčním organizacím jako britské GCHQ a americké NSA. Vývojáři mají k dispozici nástroje pro vytvoření útočného malware pro konkrétní situace. Mají se prý zaměřit na vývoj malých a dobře zacílených „řešení“ než na vývoj velkých nástrojů s mnoha funkcemi.

Mezi další odhalení patří to, že americký konzulát ve Frankfurtu je ve skutečnosti skrytá základna pro hackery CIA, kteří odtud pokrývají Evropu, střední Východ a Afriku

.

Zajímavé je také to, jak se CIA jistila proti postihu: neoznačila své útočné systémy jako tajné. V opačném případě by totiž nemohla kód používat na internetu, tedy jej nahrávat na cizí počítače a zařízení. Existují totiž zákony, které brání takovému veřejnému použití utajených nástrojů a informací. Podle WikiLeaks navíc nemá vláda právo prosazovat zde autorské právo, brání jí v tom Ústava Spojených států amerických. Znamená to, že kdokoliv může takový neutajený materiál dále šířit bez obavy z postihu.

Další informace se budou určitě objevovat postupně, část dokumentů už byla prostudována, ale většina zatím ne. Internetová komunita už se pustila do čtení, budeme si muset počkat na další výsledky.

Zdroje: WikiLeaks, Betanews, @snowden, @wikileaks