Dvojice bezpečnostních výzkumníků, kteří si říkají MY123 a Slipstream, zveřejnila informaci, že operační systém Windows obsahuje mezeru umožňující obejít zabezpečení Secure Boot. V tomto případě hovoříme o pomyslném zlatém klíči, protože podle všeho Microsoft tuto mezeru zřídil záměrně, aby mohl takto chráněná zařízení odemknout. O zlatém klíči by se samozřejmě neměl dozvědět nikdo nepověřený. To se ale nepovedlo.

Než se pustíme do popisu samotného problému, upřesněme, co je vlastně secure boot. Jedná se o vlastnost UEFI (nástupce BIOSu), která umožňuje na daném počítači zavést pouze patřičně podepsaný operační systém. Většina prodávaných počítačů sice má secure boot aktivní, nicméně uživatel ho může bez problémů vypnout. To sice omezí zabezpečení, ale zase si potom můžeme snadno instalovat různé linuxové distribuce atp.

Část zařízení má však secure boot nastavený tak, aby UEFI zavádělo pouze systémy podepsané Microsoftem. Mezi ně nepřekvapivě patří hlavně hardware od Microsoftu – chytré telefony, tablety nebo brýle HoloLens. Není to ale problém pouze těchto zařízení. Přestože domácí uživatelé považují secure boot spíš za otravnou omezující věc, některé firmy ho třeba používají a počítají s ním v bezpečnostní strategii.

Chyba v systému pravidel

Výzkumníci svůj objev popsali na speciální stránce (pozor, je trochu hyperaktivní), zde se to pokusíme jednodušeji shrnout. Pravidla secure boot jsou obsažena v binárním blobu ASN.1, který rovněž musí být podepsán Microsoftem a který je načten v rané fázi bootování. Pravidla také obsahují číslo zařízení DeviceID, které se musí shodovat s DeviceID Windows Boot Manager (bootmgr). V opačném případě použije výchozí pravidla.

Problém je v tom, že v jedné z vývojových verzí výroční aktualizace Windows 10, pracovně označované jako Redstone, byla přidána tzv. dodatková pravidla. Ve stručnosti jde o to, že dodatková pravidla, které v Microsoftu zapomněli dát pryč, lze bez další kontroly aplikovat na výchozí pravidla a změnit nastavení. Včetně aktivace testsigningu – to znamená, že se načte jakýkoliv podepsaný systém, je úplně jedno kým. Čili je to v podstatě totéž jako žádné ověření.

Nejde o nějaký backdoor v negativním slova smyslu jako spíš chybu v návrhu řešení, které mělo usnadnit testování vývojových verzí systému bez nutnosti každé sestavení podepisovat. Také je nutné dodat, že Microsoftu neunikl podpisový klíč, jak by se podle označení zlatý klíč mohlo naznačovat. Ohrožena nejsou ani zašifrovaná data v zařízení. Jde zkrátka o mezeru ve Windows Boot Manager.

Řešení a důsledky

Nálezci chybu nahlásili už v březnu tohoto roku. Zpočátku se s nimi Microsoft moc nechtěl bavit, ale nakonec chybu uznal a nálezce finančně odměnil. Ti však opravy považovali za nedostatečné a proto šli s informacemi o chybě na veřejnost. Chyba v bootmgr byla opravena s výroční aktualizací Windows 10. Znamená to, že jsou počítače s touto verzí Windows v bezpečí a nelze na nich spustit Microsoftem nepodepsaný systém? Nikoliv.

Stačí totiž bootmgr nahradit starší problémovou verzí, což je možné, a opět můžete chybu využít a spustit na zařízení v podstatě jakýkoliv systém. Možným řešením by samozřejmě bylo omezení na konkrétní verze bootmgr, ale to by přineslo další velké problémy. Pro Microsoft je prakticky nemožné zablokovat všechny starší verze bootmgr, protože by to rozbilo instalační média, obnovovací oddíly, zálohy a další,

píšou výzkumníci.

Chyba je určitě nepříjemná pro všechny, kdo na secure boot spoléhali, ale pravděpodobně se nejedná o kritický bezpečnostní problém. Pro instalaci pozměněné verze systému s bootkitem či rootkitem by útočník zřejmě potřeboval fyzický přístup k zařízení a ne úplně malé množství času.

Jak to ale často bývá, všechno zlé je pro něco dobré. Pro mobily a tablety s Windows se zřejmě začnou vytvářet různé alternativní systémy, linuxové distribuce, androidí ROM atd. A tak zájemci z řad uživatelů budou mít možnost zařízení, kterým už brzy bude končit podpora, znovu oživit. Určitě bude zajímavé sledovat, jak moc se komunita moderů/hackerů bezpečnostní mezery chytne a co všechno vytvoří.

Zadní vrátka nejsou vhodné řešení

Nálezci chyby v prohlášení věnovali i odstaveček FBI, které by tento případ měl ukázat, že backdoory či jiné cílené omezení bezpečnosti rozhodně nejsou dobrý nápad. O tom se čím dál častěji hovoří v souvislosti s možným omezením šifrování, které navrhují někteří američtí politici a často také zástupci bezpečnostních složek. Velmi medializovaná byla kauza odemčení iPhonu teroristů, které požadovala FBI, ale Apple odmítl.

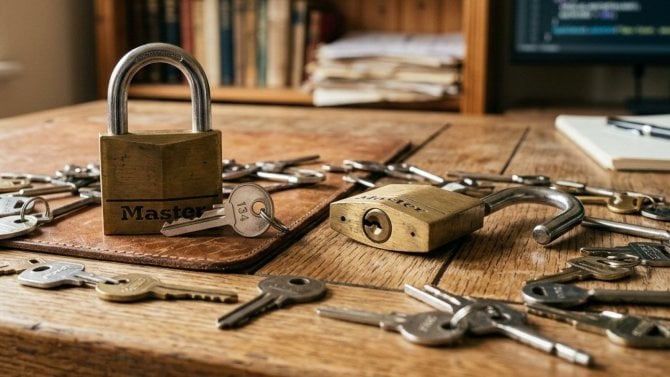

Každá mezera, vytvořená s dobrým či špatným úmyslem, jednou může být zneužita, a to může způsobit dalekosáhlé problémy. Pro příklad nemusíme chodit daleko. Americká TSA (úřad pro bezpečnost v dopravě) certifikovala kufry, ke kterým měla zlatý klíč (ve skutečnosti jich bylo několik), aby mohla rychle prověřovat zavazadla cestujících. Design klíčů unikl na veřejnost a dnes si takový univerzální klíč, který padne do každého zámku schváleného kufru, může vyrobit každý.

V tomto případu nejde o klasický backdoor, ale jasně vidíme, že chyby dělají i v těch největších společnostech. A také vidíme, že zadní vrátka vždy není možné okamžitě zavřít.