Koncem minulého týdne byla zveřejněna chyba, kterou objevili bezpečnostní výzkumníci Yiannis Kakavas a Klemen Bratec. Postihovala víceméně všechny společnosti používající cloudovou službu Office 365 od Microsoftu a útočník se tak mohl dostat ke všem firemním dokumentům, souborům uloženým na OneDrive a firemním emailům. Záleží, jaké všechny služby daná společnost využívá. Podle webu Office 365 se jedná o něco přes 150 společností, ale může jich být mnohem víc. Od těch nejmenších až po velké společnosti jako Intel, IBM, British Telecom, British Airways, Cisco, Vodafone a tak dále. Interní dokumenty a informace všech společností byly díky velmi primitivní chybě dostupné komukoliv, kdo chybu objevil před jejím ohlášením zmíněnými výzkumníky (v tuto chvíli je již opravena).

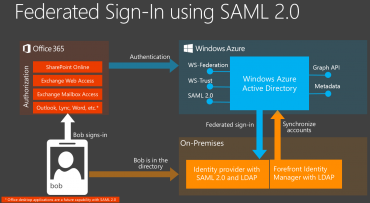

Chyba se týkala implementace SAML 2.0 protokolu Microsoftem na službě Office 365. SAML sám o sobě není zranitelný a jedná se o velice jednoduchý a bezpečný způsob ověření uživatelů vůči službám či serverům, které nejsou pod vaší kontrolou a kterým nedůvěřujete natolik, abyste jim svěřili databázi přihlašovacích údajů. Stačí sestavit federaci se službou v Internetu a uživatelé se budou autentizovat jen vůči důvěryhodnému internímu serveru, který se serveru v Internetu zaručí, že se jedná o uživatele XYZ. Zjednodušeně řečeno SAML takto funguje.

Takto vypadá typická federace se službami Microsoftu.

Když se útočník chtěl dostat k souborům vaší společnosti, tak stačilo mít vlastní federaci s Office 365 a vytvořit uživatele (jméno a emailová adresa) vaší společnosti ve své databázi. Pro názornost použiji obrázky z odkazovaného článku.

Vaše databáze uživatelů společnosti someorg-victim.com

Databáze útočníka obsahující i vaše uživatele (heslo je samozřejmě jiné)

Stačilo tedy navštívit portál Office 365 se SAML ověřením, zadat, že jste uživatel ze společnosti someorg-attacker, tím se ověření svěřilo vaší databázi, ale vůči ní se pak přihlásíte jako uživatel s mailovou adresou @someorg-victim. Díky nedostatečnému ověřování vstupních dat tím máte kompletní přístup ke všem soborům jako uživatel společnosti someorg-victim.com. Jen víc takových cloudových služeb se všemi daty na jednom místě. Výborně, Microsofte.

Naše postřehy

Před několika týdny jsem psal v postřezích o překlepu v bankovní transakci, díky které se útočníkům zamezilo převodu miliardy dolarů z účtů Bangladéšské banky. Od té doby, se krom toho, že tato banka používala síťové prvky z druhé ruky za pár dolarů, odhalilo i, jak probíhal útok. Ve zkratce tato banka neměla ani firewall a útočníci se dostali na stanice operující se SWIFT systémem. Použili malware psaný přesně pro prostředí dané banky, který dokázal skrývat své operace, bankovní transakce a uměle navyšoval příchozí transakce, aby seděl zůstatek na účtech. Tolik k iluzi bezpečnosti některých bank.

V minulých postřezích se objevil odkaz na článek zmiňující, že FBI zaplatila přes milión dolarů, aby se dostala do zamčeného iPhonu. Nyní FBI sdělila Applu, jak se dostali do telefonu. Nesdělili technické detaily, ale využili k tomu chyby iOS, která je již opravená v iOS 9. Může se jednat o taktický ústup FBI, ale to bohužel nemůže nikdo potvrdit ani vyvrátit.

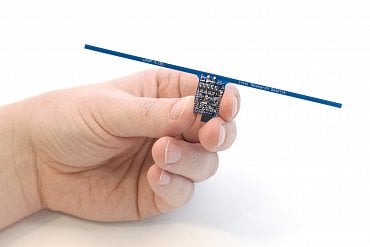

Toto je je WISP (Wireless Identification and Sensing Platform). Miniaturní počítač, který ke svému provozu nepotřebuje zdroj energie ani baterii. Místo toho využívá radiových vln, které přeměňuje na elektřinu a díky nové technologii/protokolu Wisent je možné ho i bezdrátově přeprogramovat. I když disponuje výpočetním výkonem srovnatelným s náramky Fitbit, může výborně sloužit jako senzor pro sběr a odesílání dat.

Výzkumníci společnosti Kaspersky publikovali pěkný článek na téma jak fungují bankomaty, co v nich ve skutečnosti běží, jak vypadá jejich síť, jaké protokoly se používají a jaké metody používají útočníci, aby se dostali k datům v nich uložených, nebo aby mohli nainstalovat malware.

Skupina PLATINUM, která je aktivní zhruba od roku 2009 je známá především svými útoky na státní organizace v Asii. Nyní Windows Defender Advanced Threat Hunting tým Microsoftu objevil APT útok této skupiny, kdy jejich malware využíval techniku známou jako Hotpatching za účelem skrytí v systému. Jedná se o funkci, která je součástí iniciativy Microsoftu o menší počet restartů nutných při aktualizaci Windows a umožňuje aktualizaci komponenty Windows bez restartu a tím tak rychlejší a i pro vlastníky aplikací schůdnější instalaci aktualizace. Skupina Platinum toho využívala pro vkládání vlastního backdooru do běžící služby systému bez povšimnutí antivirových systémů. Na dané téma měl v roce 2013 pěknou přednášku Alex Ionescu na konferenci SyScan.

Podle posledních zpráv za malwarem schopným de-anymozovat uživatele Toru, známým jako Cornhusker nebo Torsploit, je bývalý vývojář Toru Matthew J. Edman. Matthew pracoval primárně na aplikaci Vidalia sloužící pro jednoduché ovládání Toru, a to od roku 2008. Po roce 2009 se však stal také zaměstnancem FBI a pracoval ve skupině známé jako Remote Operations Unit. Torsploit vytvořil právě pro operace FBI jako Torpedo (dětská pornografie), nebo pro útok na Silk Road a zadržení Rosse Ulbrichta. Na tom má největší zásluhu právě Matthew, který trasoval 13,4 milionu dolarů v bitcoinech a i notebook Ulbrichta.

Ve zkratce

Pro pobavení

Snad za to opravdu budou stát :)

Závěr

Tento seriál vychází střídavě za pomoci pracovníků Národního bezpečnostního týmu CSIRT.CZ provozovaného sdružením CZ.NIC a redaktorů serveru Security-Portal.cz. Uvítali bychom i vaši spolupráci na tvorbě obsahu tohoto seriálu. Pokud byste nás chtěli upozornit na zajímavý článek, tak nám napište na FB stránku, případně na Twitter. Děkujeme.