Nedostatečná kontrola věku návštěvníků webů

Co se dozvíte v článku

Britský mediální regulátor Ofcom, který dohlíží na dodržování zákona Online Safety Act, jenž má mj. zabránit přístupu neplnoletých k pornografickému obsahu, udělil v uplynulém týdnu společnosti 8579 LLC pokutu 1,35 milionu liber za to, že na svých pornografických webech nezavedla „vysoce účinné“ ověřování věku návštěvníků.

Britský úřad pro ochranu osobních údajů ICO paralelně uložil pokutu 14,47 milionu liber platformě Reddit, rovněž v souvislosti s nedostatečnou kontrolou věku.

Jmenovaná platforma sice již dlouhou dobu formálně zakazovala přístup dětem mladším 13 let, do poloviny roku 2025 však neměla zavedený odpovídající technický mechanismus pro ověření věku. Platforma zároveň údajně neprovedla povinné posouzení dopadů na ochranu osobních údajů (tzv. DPIA) při zpracování dat dětských uživatelů a regulátor v souvislosti s tím konstatoval, že na straně Redditu docházelo k neoprávněnému zpracovávání těchto dat. Reddit ve vlastním prohlášení následně zmínil, že v zájmu ochrany soukromí návštěvníků principiálně nepožaduje informace o jejich identitě, bez ohledu na věk, a že nesouzní s požadavky ICO na rozsah sběru citlivých informací o návštěvnících a proti rozhodnutí ICO se tak hodlá odvolat.

Jiné organizace mezitím přijímají nebo naopak oddalují širší opatření v oblasti verifikace věku uživatelů. Společnost Apple v uplynulém týdnu například začala v některých regionech blokovat stahování aplikací s hodnocením 18+ bez potvrzení plnoletosti. Discord naopak po kritice uživatelů nedávno odložil zavedení globální politiky ověřování věku a avizoval úpravy plánovaného řešení i větší transparentnost vůči veřejnosti.

Krátkou zmínku v souvislosti s ověřováním věku uživatelů online zaslouží rovněž, že Federální obchodní komise (FTC) v USA vydala v uplynulém týdnu stanovisko k výkladu zákona Children’s Online Privacy Protection Act (COPPA), který omezuje možnosti nakládání s osobními údaji dětí mladších 13 let. Uvedla, že při splnění stanovených podmínek nebude samotné využití technologií pro ověření věku považovat za porušení pravidel, pokud budou získaná data použita výhradně k uvedenému účelu, nebudou dále uchovávána a budou adekvátně zabezpečena.

Pro úplnost je vhodné rovněž uvést, že poslanci Evropského parlamentu ve čtvrtek ve výboru schválili stanovisko, v němž podporují zavedení úplného zákazu přístupu osob mladších 13 let k sociálním sítím a povolení přístupu k nim pro osoby mladší 16 let pouze se souhlasem rodičů.

Anthropic rozkolísal ceny akcií bezpečnostních společností

Akcie významného počtu firem působících v oblasti kybernetické bezpečnosti předminulý pátek oslabily poté, co Anthropic představil funkci Claude Code Security, která má v rámci nástroje Claude Code automaticky vyhledávat zranitelnosti ve zdrojových kódech a navrhovat jejich opravy. Reakce trhu přitom byla v některých případech významně přehnaná.

Propadly se totiž i tituly společností, které se statické analýze kódu primárně nevěnují a jejichž produkty do této oblasti principiálně nezasahují. Typickým příkladem byla společnost CrowdStrike, jejíž akcie po oznámení Anthropicu oslabily, přestože Claude Code Security není v jakémkoli smyslu konkurencí pro její produkt. Tato až „panická“ reakce burzovního trhu na zmíněný nový bezpečnostní nástroj založený na principech umělé inteligence je přinejmenším zajímavá, a lze očekávat, že nepůjde o poslední podobnou situaci, která v kontextu nových AI nástrojů přijde.

Společnost Anthropic byla v uplynulých dnech v odborných médiích zmiňovaná i v souvislosti s třemi dalšími významnými událostmi.

První bylo upozornění samotné jmenované společnosti na údajné snahy tří čínských AI laboratoří (DeepSeek, Moonshot a MiniMax) o zkopírování schopností jejího AI modelu. Čínské laboratoře měly údajně ve velkém objemu zasílat dotazy na model Claude s cílem přenést jeho schopnosti do vlastních modelů. Podle Anthropicu k tomu bylo využito celkem 24 tisíc podvodných účtů, jejichž požadavky byly v zájmu obcházení detekčních mechanismů přesměrovávány skrze proxy služby.

Druhou podstatnou událostí, s dopadem na Anthropic, která si v uplynulém týdnu získala pozornost odborné komunity, byla publikace článku Check Point Research, v němž byly popsány detaily dvou závažných zranitelností v nástroji Claude Code (CVE-2025–59536 a CVE-2026–21852), s pomocí nichž bylo možné za vybraných okolností dosáhnout vzdáleného spouštění kódu. Anthropic podle informací uvedených ve zmíněném článku obě nahlášené zranitelnosti opravil v době před jeho zveřejněním.

Poslední významná zpráva týkající se výše diskutované společnosti přišla v pátek, kdy americký prezident Trump přikázal všem federálním úřadům přestat využívat její technologie. Tento příkaz přišel nedlouho poté, co Anthropic odmítnul umožnit americkému ministerstvu obrany neomezené užívání svých nástrojů pro vojenské účely.

Veřejné klíče Google API získaly nečekaná oprávnění

Společnost Truffle Security ve středu upozornila na problém s API klíči užívanými pro přístup k vybraným službám společnosti Google.

Zmíněné klíče, určené například pro interakci s platformami Google Maps či Firebase, byly ze strany společnosti Google historicky označovány jako „necitlivé“, veřejné identifikátory a jako takové byly ze strany vývojářů běžně vkládány přímo do klientského JavaScriptu.

Dle nově publikovaných informací se však „necitlivá“ povaha těchto klíčů fakticky změnila po zavedení modelu Gemini. Pokud bylo totiž v rámci určitého projektu aktivováno API tohoto modelu a existující API klíče nebyly omezeny na konkrétní služby (tj. zůstaly ve výchozím, neomezeném režimu), bylo je možné okamžitě využít pro získání přístupu k API Gemini, a to aniž by byl vlastník projektu na změnu rozsahu oprávnění jakkoli explicitně upozorněn.

Výzkumníci z Truffle Security informovali, že ve veřejně přístupném datasetu Common Crawl z loňského listopadu identifikovali 2 863 aktivních klíčů, které bylo možné zneužít k přístupu k API rozhraní Gemini.

Potenciální útočník, který by zkopíroval takový klíč z veřejně dostupné webové stránky by jej mohl použít k dotazům na API a získat skrze něj např. přístup k souborům nahraným v rámci projektu, nebo interagovat s LLM modelem na účet legitimního vlastníka daného klíče, což by mohlo potenciálně vést k vytváření nákladů až ve výši tisíců dolarů denně.

Google po nahlášení vzniklé situace nejprve označil popsané chování za „zamýšlené“, později jej však překlasifikoval jako zranitelnost vedoucí k eskalaci oprávnění a zahájil kroky k omezení zneužitelnosti klíčů. Mezi plánovanými opatřeními je omezení nových klíčů na konkrétní služby, blokování zjištěných „uniklých“ klíčů v případě jejich použití s Gemini API a proaktivní notifikace zákazníků. Vývojářům a správcům projektů je nicméně doporučeno zkontrolovat, zda mají ve svých projektech aktivované Generative Language API a – pokud ano – provést audit všech API klíčů a ověřit, že žádný z klíčů s přístupem ke Gemini není veřejně dostupný.

Pro úplnost je vhodné zmínit, že v průběhu uplynulého týdne bylo volně (mj. na platformě GitHub) publikováno několik tisíc aktivních klíčů, které bylo možné v dané době potenciálně zneužít.

Ruský občan byl obviněn vydírání členů skupiny Conti

O kuriózním případu vydírání informovala v uplynulém týdnu ruská média – obyvatel Moskvy Ruslan Satuchin se totiž měl pokusit vydírat členy známé ransomwarové skupiny Conti. Měl se přitom vydávat za příslušníka ruské federální bezpečnostní služby FSB a požadovat po členech skupiny vysokou finanční částku výměnou za údajné zajištění ochrany před trestním stíháním. Podle dostupných informací měl s jedním z členů skupiny navázat kontakt již v září 2022 a tvrdit, že disponuje vlivem na orgány činné v trestním řízení.

Proti Satuchinovi bylo trestní řízení zahájeno v září 2025 a v případě odsouzení mu hrozí až desetiletý trest odnětí svobody a peněžitý trest. Skupina Conti, která oficiálně ukončila činnost v roce 2022 po úniku interních dat a následném rozpadu, patřila předtím mezi vysoce aktivní ransomwarové operace a byla spojována s útoky na státní instituce, zdravotnická zařízení i kritickou infrastrukturu.

Pikantní na celé věci je, že zatímco proti osobě, která se měla pokusit členy skupiny Conti vydírat, bylo v Rusku zahájeno trestní řízení, aktuálně nejsou veřejně známy případy, kdy by tamní orgány obdobně postupovaly přímo proti členům skupiny samotné.

Další zajímavosti

- Mladíci se měli na internetu vydávat za nezletilou dívku a žádat od mužů jejich intimní fotografie, poté je měli vydírat

- Ukrajinští činitelé volají po silnější regulaci Telegramu

- Regulátoři v oblasti ochrany osobních údajů z celého světa publikovali společné prohlášení k AI nástrojům využitelným pro generování realistických obrázků osob

- Aktuální vícefázové infekční řetězce využívají pro šíření malwaru i legitimní obrázky s vloženým škodlivým kódem

- OpenClaw začal údajně mazat inbox ředitelce pro bezpečnost AI v Metě

- Společnost Varonis publikovala analýzu platformy 1Campaign užívané pro zneužívání reklamních mechanismů Google Ads

- Společnost DJI žalovala amerického regulátora FCC v souvislosti se zákazem importu svých dronů do USA

- Bývalý zaměstnanec americké společnosti vyvíjející ofenzivní kybernetické nástroje byl odsouzen za krádež a prodej exploitů ruskému překupníkovi, na něhož byly následně ze strany USA uvaleny sankce

- Google informoval o zásahu proti čínské špionážní kampani GRIDTIDE

- CISA a její partneři publikovali informace o zneužívání zranitelností v Cisco SD-WAN a související doporučení pro cílený threat hunting

- Skupina Scattered Lapsus$ Hunters údajně rekrutuje ženy ve snaze zefektivnit socioinženýrské útoky

- Spojené arabské emiráty informovaly o údajných „teroristických“ kybernetických útocích na své systémy

- Izraelskému vojenskému úderu na Írán údajně předcházely zvýšené kybernetické útoky na izraelské strategické cíle ze strany Íránu

- Ministerstvo spravedlnosti Spojených států oznámilo zabavení $61 milionů v kryptoměně Tether pocházejících z tzv. „pig butchering“ podvodů

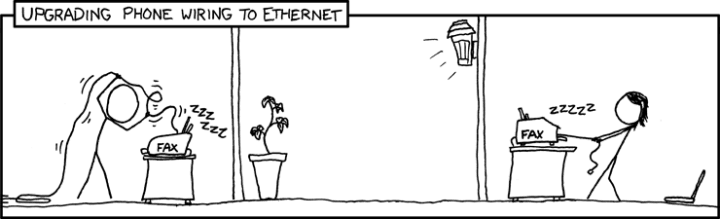

Pro pobavení

O seriálu

Tento seriál vychází střídavě za pomoci pracovníků Národního bezpečnostního týmu CSIRT.CZ provozovaného sdružením CZ.NIC a bezpečnostního týmu CESNET-CERTS sdružení CESNET, bezpečnostního týmu CDT-CERT provozovaného společností ČD - Telematika a bezpečnostních specialistů Jana Kopřivy ze společnosti Nettles Consulting a Moniky Kutějové ze sdružení TheCyberValkyries. Více o seriálu…