V již nevyvíjeném, avšak stále velmi populárním programu TrueCrypt byly objeveny dvě kritické chyby. Jak jistě víte, TrueCrypt prošel druhou fází auditu a nebyla nalezena žádná zadní vrátka, takže se nejspíš nejedná o přímý záměr, ale už se dále nevyvíjí, takže je ani nemá kdo opravit.

Chyby odhalil James Forshaw, bezpečnostní odborník pracující na Google Project Zero, který si všiml dvou chyb eskalace práv v programu TrueCrypt. Chyby vám neumožní dešifrovat data, ale umožní vám nainstalovat malware, který se vám již může postarat o zjištění fráze, či klíče používaného k dešifrování dat.

CVE-2015–7358 – chyba se skrývá v ovladači TrueCryptu, který nedostatečně validuje symbolické odkazy používané pro připojení šifrovaných oddílů

CVE-2015–7359 – chyba ve stejném ovladači umožňující útočníkovu vystupovat v security kontextu jiného uživatele a spouštět tak úlohy, či manipulovat s jeho připojenými disky

Již dříve jsme doporučovali přejít k VeraCrypt, který z TrueCryptu vychází, opravil všechny nedostatky zmíněné v security auditu TrueCryptu a prochází poměrně aktivním vývojem, který přináší spoustu nových ochran (tampering boot sektoru, PIM, …). Tomu svědčí i fakt, že výše zmíněné chyby jsou ve VeraCryptu již opravené.

Pro úplnost ještě uvádím, že několik uživatelů doporučovalo jako alternativu CipherShed, ale s tím nemám žádné osobní zkušenosti.

Naše postřehy

Tento týden došlo hned ke třem velkým únikům informací. U T-Mobile se jedná o únik informací o 15 milionech zákaznících, kteří využívali služeb v době mezi 1. září 2013 až 16. září 2015. Správa kreditních požadavků byla svěřena společnosti Experian, která byla právě obětí útoku. Další je crowdfunding platforma Patreon, kde došlo k úniku informací o 2,5 milionech uživatelů (a GB dalších dat) a tím třetím je investiční a makléřská společnost Scottrade kde šlo o 4,6 milionů zákazníků. Často se jednalo o privátní informace (čísla sociálního zabezpečení atp.), ale všechny společnosti odmítly možnost úniku informací o kreditních kartách. Některé z nich nabídly zdarma pojištění proti případu zcizení identity.

Více než jedna miliarda Android zařízení je napadnutelná dvěma novými chybami nazvanými Stagefright 2.0. Ve verzi 1.0 stačilo poslat SMS, ale ve verzi 2.0 uživateli pošlete odkaz na web a od uživatele očekáváte jen, aby na něj kliknul. Na daném webu se již skrývá pozměněný MP3, či MP4 soubor, který je schopen zneužít dvě chyby označené jako CVE-2015–6602 a CVE-2015–3876. Obě chyby se týkají Android Media Playback Engine, který se právě nazývá Stagefright, a existují v Androidu od verze 1. Oprava bude dopravena na Nexus zařízení 5.10. Vzhledem k tomu jak to vypadá s šířením aktualizací Androidu na jiné platformy, tak bude možná lepší si do té doby zakázat datový tarif a WiFi. Podle odborníků je daná knihovna napsaná velmi špatně, takže se možná dočkáme i verze Stagefright 3.0.

Zkuste si zatím nainstalovat Stagefright Detector. Nikde jsem nenašel, že by byl schopen identifikovat i dvě poslední CVE, ale předpokládám, že to přijde s aktualizací aplikace.

AdBlock, plugin do prohlížeče na účinné blokování otravných reklamních bannerů, byl se svými 40 miliony uživateli prodán neznáme společnosti, která si přála zůstat v anonymitě. K tomu všemu autor zmíněného pluginu ze společnosti odchází a plugin bude aktivovat „Acceptable Ads” funkci. I pokud však vaše reklama není „akceptovatelná”, stačí jen zaplatit poplatek ABP. Je tedy pravděpodobné, že AdBlock byl prodán společnosti zabývající se reklamou.

Google se pustil do obchodu s doménami a Sanmay Ved se na pár minut stal miliardářem, protože chybou na straně Googlu byl schopen si za 12 dolarů zaregistrovat doménu Google.com, která je TOP1 doménou na Internetu a jejíž hodnota se odhaduje na 2,6 miliardy dolarů, ale její skutečná hodnota samozřejmě nelze jednoduše spočítat.

V jednom z velmi populárních WordPress pluginu Jetpack ve verzi 3.7 a starší, byla objevena kritická XSS chyba. Chybu objevili výzkumníci společnost Sucuri a nacházela se v modulu pro kontaktní formulář. Její využití umožňovalo plně ovládnout celý web.

Společnost SAP opravila několik zranitelností jejich in-memory databáze HANA, které byly nahlášeny společností Onapsis. Jednalo se o SQL injection, XSS a manipulace s pamětí. Nejzávažnější z chyb umožňuje volně spouštět příkazy na cílovém serveru.

Edward Snowden si založil účet na Twitteru. Samozřejmě se jedná o populární účet, který má po pár dnech přes milion následovníků, ale Snowden sám sleduje pouze jeden jediný účet – NSA. Všichni si uvědomujeme ten paradox :)

Ve zkratce

-

Microsoft zveřejnil jaká data uživatelů se posílají z Windows 10

-

Vědci z NIST teleportovali kvantová data na vzdálenost 60 mil

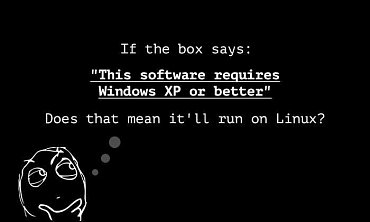

Pro pobavení

Závěr

Tento seriál vychází střídavě za pomoci pracovníků Národního bezpečnostního týmu CSIRT.CZ provozovaného sdružením CZ.NIC a redaktorů serveru Security-Portal.cz. Uvítali bychom i vaši spolupráci na tvorbě obsahu tohoto seriálu. Pokud byste nás chtěli upozornit na zajímavý článek, tak nám napište na FB stránku, případně na Twitter. Děkujeme.