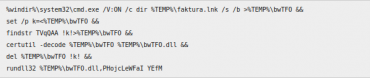

Zajímavý příspěvek se objevil tento týden na fóru SANS ISC. Xavier Mertens v něm popisuje poslední spamovou kampaň. V té je uživatelům posílána příloha pojmenovaná faktura.rar. Útočníci zvolili starý kompresní algoritmus ACE, který má již období své největší popularity za sebou. Nicméně jak WinZIP, tak WinRAR si dokáží s tímto formátem stále poradit. To, že se jedná o starší formát, by mohlo pomoci protlačit soubor skrz běžné nízkoúrovňové filtry implementované v antispamových řešeních. Zajímavý je ale také obsah archivu, kterým je soubor s koncovkou .lnk, tedy klasický zástupce z Windows.

Samotný zástupce odkazuje na příkazový řádek, kterému předává argumenty, jež se postarají o vytvoření dočasného souboru bwTFO.dll, který je pak spuštěn pomocí rundll32. Zajímavé je, že obsah souboru bwTFO.dll je přilepen k souboru faktura.lnk. Příkazem findstr je nalezen řetězec TvqQAA, kterým škodlivý kód začíná a pomocí certutil -decode je dekódován. Předpokládám, že by tato kampaň mohla mít slušnou úspěšnost, jak kvůli použití algoritmu ACE, tak i kvůli tomu, že většina uživatelů bude považovat soubor odkazu za neškodný. I když to není rozhodně poprvé, kdy byly soubory zástupců z Windows použity k šíření malware.

Naše postřehy

Pokud máte bezdrátovou myš a klávesnici některého z výrobců Logitech, Dell, HP, Lenovo, Microsoft, Gigabyte nebo AmazonBasics, pak byste měli vědět, že díky kombinaci různých zranitelností může útočník ovládnout váš počítač ze vzdálenosti až 100 metrů a dostat do něj třeba nějaký malware. Těžiště problému leží ve skutečnosti, že výrobci šifrují pouze komunikaci mezi donglem a klávesnicí, zatímco komunikace s myší je zpravidla nešifrovaná. Výzkumníci společnosti Bastille však nyní zjistili, že u zmíněných výrobců existují různé zranitelnosti, které mohou z uvedené skutečnosti těžit. První problém spočívá v neexistenci kontroly, zda obdržený paket odpovídá typu zařízení, které jej odeslalo. Jinými slovy, útočník může předstírat, že je myš, ale posílat informace o stisknutých klávesách. Ty pak kvůli neexistující kontrole budou předány donglem ke zpracování operačním systémem. Další problém spočívá v tom, že některé klávesnice sice používají pro přenos informací o stisknutých klávesách šifrování, ale nevyžadují ho. Útočník tedy může poslat vlastní stisky kláves a ty budou akceptovány. Poslední zranitelnost umožňuje obejít párovací mód donglu a spárovat novou klávesnici bez uživatelské interakce.

V USA vrcholily dohady o odemknutí iPhonu jednoho ze střelců, kteří v kalifornském San Bernardinu zastřelili 14 lidí. Těmto událostem se ostatně věnovaly už i poslední Postřehy. Soud nařídil společnosti Apple spolupracovat na odemčení tohoto iPhonu. Apple se bránil, neboť má nejspíš oprávněně obavu, že pokud dá jednou FBI nástroj pro odemčení iPhonu, bude to americká vláda zneužívat k dalším a dalším požadavkům. Tomu by odpovídala informace, že FBI chce ve skutečnosti již nyní od Applu odemknutí více než tohoto jednoho deklarovaného zařízení. Nelze se tedy ani divit, že Apple rozhodnutí soudu odmítl akceptovat. Jeho postoj podporují i další velké technologické společnosti, jako je Google, Facebook, nebo WhatsApp. Na druhou stranu jej za tento přístup kritizuje Bill Gates. A kromě něj například také prezidentský kandidát Donald Trump, který vyzval k bojkotu produktů společnosti Apple. Apple ale svůj boj nevzdává a to ani přes nepřízeň veřejného mínění a rozhodnutí napadne kvůli porušení ústavy USA. Apple také oznámil vývoj ještě lepšího zabezpečení budoucího iPhonu. A už také hledá vhodné spolupracovníky.

Ani v USA zjevně často levá ruka neví, co dělá pravá, a tak zatímco FBI bojuje s Applem a měla by ráda zadní vrátka minimálně pro šifrování a šifrovací nástroje, tak americká Federal Trade Commission (FTC) podala žalobu na společnost ASUS kvůli jejím věčně děravým routerům. :-) To zahrnuje různé problémy, počínaje výchozím jménem a heslem admin, či výchozím nastavením FTP přístupu bez hesla (které náš tým řešil v roce 2014 informováním uživatelů s touto špatnou konfigurací, přes různé zranitelnosti, jako heslo admina v obsahu stránky, a konče mysteriozním tlačítkem „Check for Upgrades“, které nedělalo nic. Výrobce se nakonec dohodl s FTC na pravidelných nezávislých bezpečnostních auditech. Pokud ASUS poruší dohodu, bude mu vystavena pokuta 16 000 dolarů za každé její porušení.

Už manažeři firem IG Farben nebo Siemens dobře věděli, že u velkých státních zakázek se po etických otázkách není radno pídit. Nelze se tak divit, že se nyní definitivně potvrdilo, že Carnegie Mellon University byla placena americkou vládou za výzkum techniky, která by umožnila odkrýt skutečnou identitu uživatelů sítě TOR. Přišlo se na to v souvislosti s probíhajícím vyšetřováním Briana Richarda Farrella, který má být údajným provozovatelem obchodu Silk Road 2.0. V souvislosti se sítí TOR ještě jedna zpráva, týkající se diskriminace uživatelů sítě TOR ze strany některých webových stránek. Je pravda, že důvodem může být prostě automatické zařazení IP adres do nějakého blacklistu, kvůli chování některých uživatelů sítě. Každopádně časté vyplňování CAPTCHA při používání TORu je dost otravné.

V diskuzi pod posledními Postřehy nás uživatel Martin upozornil na zranitelnost CVE-2016–2384. Chyba se týkala ovladače usb-midi v linuxovém jádru. Andrey Konovalov, který na chybu upozornil, emuloval s pomocí desky Facedancer21 zařízení Midiman s chybnými čísly endpointů v USB deskriptoru. Pokud měl k počítači pouze fyzický přístup, podařilo se mu takto způsobit pád systému, pokud měl i uživatelský účet, mohl spustit libovolný kód v ring-0.

Project Shield je nová služba, která má stránkám zabývajícími se například lidskými právy, nebo nezávislým zpravodajstvím nabídnout bezplatnou ochranu před DDoS útoky, založenou na reverzní proxy a cloudové platformě Google.

Ve zkratce

- Expert ESETu o kampani Porn clicker na Google play

- Datacentrum NSA prý zaznamenává 300 milionů útoků denně

- Pay-by-Selfie od MasterCard má nahradit hesla

- Exploit chyby v Silverlight už je v exploit kitu Angler

- Skupina za útokem na Sony je zodpovědná i za další velké útoky

- Unikl zdrojový kód android malware GM Bot

- Admedia attacks nyní využívají k šíření ransomware také Joomlu

- Přes 60 zranitelností záplatováno v Apple TV

- Zranitelnost Command Injection v produktech CISCO ACE 4710

Pro pobavení

Ten okamžik, když si z Číny objednáte 1TB harddisk a zjistíte, že má jen 32 GB.

Závěr

Tento seriál vychází střídavě za pomoci pracovníků Národního bezpečnostního týmu CSIRT.CZ provozovaného sdružením CZ.NIC a redaktorů serveru Security-Portal.cz. Uvítali bychom i vaši spolupráci na tvorbě obsahu tohoto seriálu. Pokud byste nás chtěli upozornit na zajímavý článek, tak nám napište na FB stránku, případně na Twitter. Děkujeme.