Turecký přístup už začíná připomínat velký čínský firewall. Vláda už v minulosti zablokovala Facebook, Twitter, YouTube a další sociální sítě, na kterých se často diskutuje také o politice. Často k tomu docházelo během nepokojů nebo stavů nouze. Rozhodnutí bylo vždy zdůvodňováno tím, že blokované weby poškozují „morálku či státní bezpečnost“. Šikovní uživatelé však vždycky našli způsob, jak blokaci obejít.

DNS, VPN a Tor

V případně naivní blokace Twitteru pomocí DNS stačilo jen změnit nastavení a začít používat nezávislé resolvery. Čtyři osmičky se v Turecku staly rázem populární a objevovaly se nasprejované na fasádách i billboardech s politickou reklamou.

Později však došlo i na blokaci na úrovni IP adres, kde zase pomohly VPN a síť Tor. Teď se situace přiostřila a vláda si posvítila i na tyhle možnosti – zablokovala přístup k deseti největším poskytovatelům VPN a také přímý přístup k síti Tor. Podle dostupných informací je přístup blokován opět na úrovni IP.

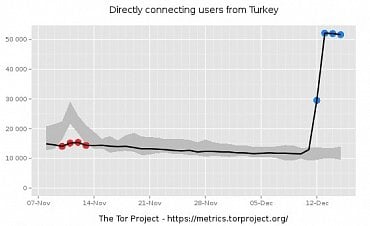

Podle serveru Turkey Blocks začal být zákaz uplatňován 12. prosince (oficiálně od 18. prosince) a připojení selže už v rané fázi, kdy klient ukazuje přibližně 10 % dokončeného procesu. Stále však existují způsoby, jak se k síti dostat. Podle metrik projektu Tor to vypadá, že zákaz měl přesně opačný efekt a provoz z Turecka vzrostl čtyřnásobně.

Není ovšem jasné, proč k něčemu takovému došlo. Dříve při blokaci YouTube a Twitteru docházelo jen k velmi malému nárůstu. Je tedy možné, že teď za tak výrazný skok může špatná interpretace mnoha nepovedených pokusů o přihlášení k síti.

Cesta přes mosty

Ve výchozím stavu tedy v Turecku Tor nefunguje. Pravděpodobně je na firewallu blokován přístup na vybrané IP adresy uzlů sítě Tor. Ty jsou dostupné na mnoha různých místech, zobrazují je například projekty Atlas a TorStatus a samozřejmě je má k dispozici také klient. Konkrétně v Debianu je najdete ve /var/lib/tor.

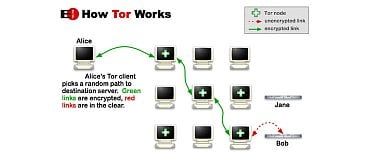

Princip sítě Tor: Alice si vybere cestu sítí a poté posílá data přes náhodné uzly. Pokud jsou ovšem dostupné.

Pokud některý poskytovatel zablokuje všechny IP adresy na veřejném seznamu, uživatelé nejsou schopni se sítí komunikovat a nemohou ji tak využít. Stále však existuje cesta – mosty (bridge relays). To jsou neoficiální přístupové body, které nejsou uvedené na žádném seznamu. Není tedy možné je nijak jednoduše zablokovat všechny (i když třeba pomocí zmap se některé najít dají).

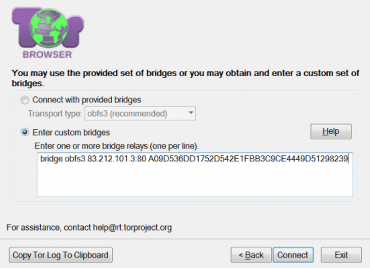

Některé mosty jsou součástí Tor klienta, takže je možné je použít velmi snadno, zároveň to ale znamená, že jsou známé a mohou být blokované. Pokud chcete použít jinou variantu, musíte nejprve získat adresu mostu, což je možné udělat buď na webu bridges.torproject.org nebo posláním e-mailu na bridges@torproject.org od poskytovatelů Gmail, Yahoo nebo Riseup. Dostanete vždy jen omezený počet adres.

V konfiguraci pak jen vyplníte řádek se získanými informacemi, který obsahuje IP adresu, port a otisk veřejného klíče uzlu.

Po tomto doplnění nastavení by už měl Tor začít fungovat i v síti, kde jsou blokovány přístupové IP adresy. Pokud ne, je možné vyzkoušet více různých mostů.

Deep packet inspection je problém

Existují i pokročilejší varianty blokování Toru, které staví na sledování obsahu paketů. To vyžaduje nákladnější hardware, ale s ním je schopen poskytovatel rozeznat komunikaci se sítí Tor a na základě toho utnout celý datový tok. V takovém případě samotný most nepomůže, protože ten jen přidává další skok do cesty, ale nemění způsob komunikace.

Byl proto vymyšlen koncept takzvaných pluggable transports, což jsou metody, které zapouzdřují komunikaci do podoby nepřipomínající protokol Tor. Takto pozměněný tok se pak z hlediska poskytovatele může jevit jako zcela nevinný a je propouštěn. Původně se tyto metody jmenovaly obfs a obfs2, ale ty jsou dnes považovány za zastaralé a místo nich se používají varianty obfs3, scramblesuit, fte a obfs4 (doporučovaná).

Nastavení transportu je součástí řádku s identifikací mostu, jak můžete vidět v obrázku výše. Konkrétní most ale musí transport podporovat a musí na něm tedy běžet obfs proxy server, který komunikaci s klientem balí/vybaluje. V Debianu existuje balíček obfs4proxy, který zmiňované protokoly podporuje. Pokud uvažujete nad podporou sítě Tor, zvažte spuštění vlastního mostu s obfs4.