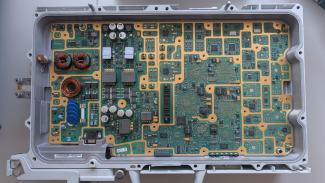

Bezpečnostní experti z Googlu představili novou variantu útoku Rowhammer. S jejím použitím je možné obejít všechny dosud vytvořené opravy na Rowhammer proti manipulaci s daty v paměti. Technika dostala pojmenování Half-Double a využívá slabost propojení mezi dvěma řádky paměti. Výzkumníci dodávají, že narozdíl TRRespass, kde je chyba a možnost jejího zneužití závislá na implementaci u daného výrobce, Half-Double vysloveně využívá způsob propojení na úrovni křemíkového substrátu a není tak závislý na konkrétní logické implementaci paměti konkrétním výrobcem.

Jinými slovy Half-Double využívá elektrické svázání jako prvek závisející na fyzické vzdálenosti. Původní třída chyb Rowhammer, zveřejněná v roce 2014, využívala opakovaného přístupu k řádkům paměti, kdy bylo možné tímto procesem vynutit dostatečně velké elektrické rušení k překlopení bitů v sousedních řádcích a tedy získat tato data, ke kterým jinak není možná softwarový přístup. Postupně se objevovaly inovované způsoby využití Rowhammeru, ani implementace kompenzační techniky Target Row Refresh (TRR) nevydržela dlouho a objevil se útok typu TRRespass a další možnosti.

Half-Double je vlastně „jen“ další variantou, která využívá ob-vzdálenosti řádků, kde pokud vezmeme tři řádky paměti A,B,C a chceme zaútočit na C, stačí iniciovat velmi velké množství přístupů do A a současně B.

Google už věc řeší s organizací JEDEC, pod kterou spadají DRAM standardy, a samozřejmě i dalšími partnery z řad výrobců. Dodejme však, že s ohledem na stále se zmenšující rozteče tranzistorů v čipech lze očekávat, že možných variant útoků typu Rowhammer bude i nadále přibývat. Nelze vyloučit, že přijde do DRAM pamětí nějaká další korekční technika na úrovni hardwaru, která by měla tyto fundamentální problémy kompenzovat.

Podrobnosti v kompletním popisu na GitHubu.