Root.cz

»

Články

Aktuální články

6 201–6 231 / 15 061

-

Postřehy z bezpečnosti: odposloucháváme privátní klíče

-

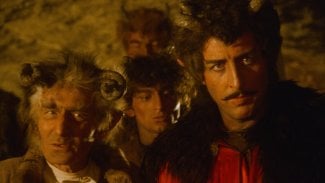

Komiks: riešenie

Chlieb a hry – tento balíček je univerzálny, nadčasový a hlavne spoľahlivo fungujúci. Takže nikomu sa vonkoncom nechce vymýšľať nič lepšie. Podľa všetkého sme potomkami rímskej civilizácie. Veľmi sme sa nezmenili. Mravy sú takmer rovnaké, hry ostali hrami. Snáď len ten chlieb je o poznanie celozrnnejší.27. 6. 2015Doba čtení: do minuty

Chlieb a hry – tento balíček je univerzálny, nadčasový a hlavne spoľahlivo fungujúci. Takže nikomu sa vonkoncom nechce vymýšľať nič lepšie. Podľa všetkého sme potomkami rímskej civilizácie. Veľmi sme sa nezmenili. Mravy sú takmer rovnaké, hry ostali hrami. Snáď len ten chlieb je o poznanie celozrnnejší.27. 6. 2015Doba čtení: do minuty -

-

AS112: černá díra na nesmyslné DNS dotazy

-

Programovací jazyk Ada: rozšíření příkladu a formátování výstupů

-

Programovací jazyk Clojure a práce s Gitem

-

-

Dokončení software digitálního termostatu

-

Softwarová sklizeň (24. 6. 2015)

-

Google propašoval do prohlížeče Chromium binární modul hlasového vyhledávání

-

Útoky na SSH: je ještě bezpečné?

-

Příchod hackerů: Multics a jeho neuvěřitelní sourozenci

-

SourceForge má problém: VLC, GIMP, NotePad++ a další

-

Implementujeme Carrier Grade NAT: zálohování

-

Postřehy z bezpečnosti: recept na děravé jablko

-

Komiks: bipolárny

Moja barlička nazývaná „medzinárodné dni“ ma sklamala, keďže práve na dnešok pripadá niečo, čomu som sa chcela vyhnúť. Dnes je medzinárodný deň utečencov. Téma až príliš horúca na uchopenie. Priamo s ňou však súvisí pocit, ktorému sa nemôžem vyhnúť pri scrollovaní facebookom. Zvláštne bipolárny pocit.20. 6. 2015Doba čtení: do minuty

Moja barlička nazývaná „medzinárodné dni“ ma sklamala, keďže práve na dnešok pripadá niečo, čomu som sa chcela vyhnúť. Dnes je medzinárodný deň utečencov. Téma až príliš horúca na uchopenie. Priamo s ňou však súvisí pocit, ktorému sa nemôžem vyhnúť pri scrollovaní facebookom. Zvláštne bipolárny pocit.20. 6. 2015Doba čtení: do minuty -

Vývojové nástroje používané v dobách osmibitových mikropočítačů

Jedna z přednášek na RetroFestu 2015 byla věnována popisu vývojových nástrojů používaných v dobách kralování osmibitových domácích mikropočítačů. V dnešním článku je tato přednáška stručně převyprávěna s použitím původních slajdů. Vítejte do světa opravdových programátorů…19. 6. 2015Doba čtení: 16 minut

Jedna z přednášek na RetroFestu 2015 byla věnována popisu vývojových nástrojů používaných v dobách kralování osmibitových domácích mikropočítačů. V dnešním článku je tato přednáška stručně převyprávěna s použitím původních slajdů. Vítejte do světa opravdových programátorů…19. 6. 2015Doba čtení: 16 minut -

Bez soudního příkazu vaše data nevydáme, slibují webové služby

-

Kyberzločin je výnosný byznys, návratnost je až 1425 %

-

Programovací jazyk Ada: numerický příklad, dělení do balíčků a jejich volání

-

Turris Lite bude stát do 200 dolarů, pomůže s ním Jablotron

-

Softwarová sklizeň (17. 6. 2015)

-

LastPass byl podruhé napaden, unikly hashe hesel

Populární služba pro správu hesel LastPass byla napadena, což nám opět připomíná, že pohodlí cloudu ne vždy znamená i bezpečí. I přes únik uživatelských informací, včetně hashů hesel, však reálné ohrožení uživatelům nehrozí. Nejde o první škraloup na pověsti LastPass. Problém měla už v roce 2011.16. 6. 2015Doba čtení: 2 minuty

Populární služba pro správu hesel LastPass byla napadena, což nám opět připomíná, že pohodlí cloudu ne vždy znamená i bezpečí. I přes únik uživatelských informací, včetně hashů hesel, však reálné ohrožení uživatelům nehrozí. Nejde o první škraloup na pověsti LastPass. Problém měla už v roce 2011.16. 6. 2015Doba čtení: 2 minuty -

Příchod Hackerů: (D)ARPA

-

Seesaw: knihovna pro snadnou tvorbu GUI v jazyce Clojure (3)

-

Implementujeme Carrier Grade NAT: nečekané nástrahy

Nečekaně pomalý nástup protokolu IPv6 nutí stále více organizací intenzivně hledat řešení umožňující efektivnější využití současného malého IPv4 adresového prostoru. Jednou z technologií, která toto umožňuje je Carrier Grade NAT (CGN), tedy překlad adres prováděný centrálně v sítí operátora.15. 6. 2015Doba čtení: 16 minut

Nečekaně pomalý nástup protokolu IPv6 nutí stále více organizací intenzivně hledat řešení umožňující efektivnější využití současného malého IPv4 adresového prostoru. Jednou z technologií, která toto umožňuje je Carrier Grade NAT (CGN), tedy překlad adres prováděný centrálně v sítí operátora.15. 6. 2015Doba čtení: 16 minut -

Postřehy z bezpečnosti: nový iOS přináší několik bezpečnostních vylepšení

V nejnovějším díle pondělních bezpečnostních Postřehů se podíváme na nové bezpečnostní funkce a vylepšení iOS 9 a El Capitana, služba umožňující hack Facebook, Google či jiného účtu, malware šířený z webu pražského letiště, Duqu 2 nalezený v síti společnosti Kaspersky a spoustu dalšího materiálu.15. 6. 2015Doba čtení: 3 minuty

V nejnovějším díle pondělních bezpečnostních Postřehů se podíváme na nové bezpečnostní funkce a vylepšení iOS 9 a El Capitana, služba umožňující hack Facebook, Google či jiného účtu, malware šířený z webu pražského letiště, Duqu 2 nalezený v síti společnosti Kaspersky a spoustu dalšího materiálu.15. 6. 2015Doba čtení: 3 minuty -

Komiks: obmedzená ponuka

Nie. Budúcnosť, ani žiadna fifina ešte nedorazili do všetkých kútov Zeme. Má to viacero nesporných výhod. Stále ostávate v očiach laikov tými geniálnymi zaklínačmi elektroniky, ktorí dokážu pár ťuknutiami vzkriesiť každý počítač. A máte ísť kam na dovolenku! Teda mohli by ste. Ale nie je tam Wi-Fi…13. 6. 2015Doba čtení: do minuty

Nie. Budúcnosť, ani žiadna fifina ešte nedorazili do všetkých kútov Zeme. Má to viacero nesporných výhod. Stále ostávate v očiach laikov tými geniálnymi zaklínačmi elektroniky, ktorí dokážu pár ťuknutiami vzkriesiť každý počítač. A máte ísť kam na dovolenku! Teda mohli by ste. Ale nie je tam Wi-Fi…13. 6. 2015Doba čtení: do minuty -

RetroFest 2015: už i iMac G3 je starý šrot

6 201–6 231 / 15 061