Upozornění na podvodné telefonáty od falešné technické podpory Microsoftu

NÚKIB (Národní úřad pro kybernetickou a informační bezpečnost) upozorňuje na vlnu podvodných telefonátů (vishing), v nichž se volající vydávají za technickou podporu firmy Microsoft. Podvodníci lámanou angličtinou požadují instalaci programů AnyDesk a TeamViewer pro získání vzdáleného přístupu k počítači, zadávání příkazů do příkazových řádků nebo informací o počítači a dalších zaměstnancích. Splnění pokynů podvodníků vede ke kompromitaci zařízení a může také vyústit v krádež citlivých údajů a dat nebo v zašifrování zařízení ransomwarem.

Důrazně doporučuje nedávat neověřeným volajícím jakékoliv informace o vaší organizaci či jejích systémech a sítích a neplnit jejich pokyny, jelikož Microsoft ani jiné větší společnosti svým zákazníkům s nabídkou technické podpory nikdy nevolají jako první a v naprosté většině případů tedy půjde o podvod.

Podezřelé telefonáty doporučuje ohlásit Policii ČR a v případě orgánů a osob spadajících pod regulaci zákona o kybernetické bezpečnosti také NÚKIBu.

„Zkušební verze zdarma“ s předplatným 66 dolarů týdně

Bezpečnostní experti společnosti Avast objevili více než 200 nových fleecewarových mobilních aplikací napříč obchody Apple App Store a Google Play Store. Tyto aplikace se zaměřují převážně na mladší publikum prostřednictvím reklam na populárních sociálních sítích používající fráze jako ‚bezplatná instalace‘ nebo ‚zdarma ke stažení‘ s cílem vytáhnout z uživatelů co nejvíce peněz.

Princip fleecewaru je takový, že aplikace lákají uživatele příslibem bezplatné zkušební doby, avšak poté požadují neobvykle vysoké předplatné. Po skončení zkušební doby je aktivováno opakované předplatné a i když aplikaci předtím v telefonu odstraníte, musíte jej sami zrušit v nastavení obchodu s aplikacemi svého zařízení. Jedna z aplikací například nabízí krátkou bezplatnou zkušební verzi následovanou předplatným v ceně 66 dolarů týdně.

Jak se vyhnout fleecewarovým aplikacím:

- Buďte opatrní u bezplatných zkušebních verzí na méně než týden

- Buďte skeptičtí vůči virálním reklamám na aplikace

- Přečtěte si text s malým písmem

- Zabezpečte si své platby

Kritické chyby v OpenSSL

Ve čtvrtek 25. března vyšla nová verze OpenSSL 1.1.1k, která opravuje dvě kritické chyby.

První CVE-2021–3449 umožňuje pád serveru upravenou zprávou ClientHello při TLS 1.2 renegotiation (zranitelné verze 1.1.1 – 1.1.1j). Druhá kritická chyba CVE-2021–3450 umožňuje, pokud je nastaveno X509_V_FLAG_X509_STRICT, obejít ověření certifikátů (zranitelné verze 1.1.1h – 1.1.1j).

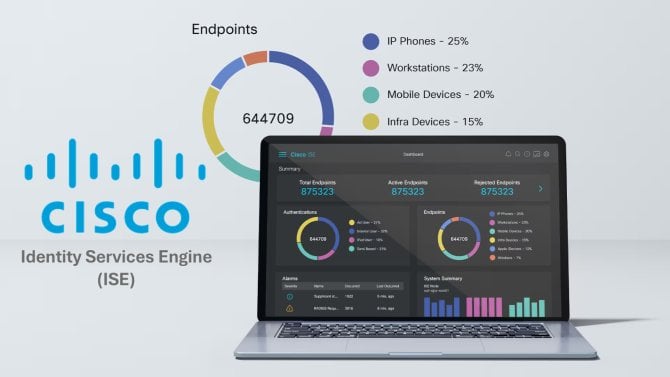

Kritické zranitelnosti v aplikaci Cisco Jabber

Společnost Cisco vydala aktualizace aplikace Cisco Jabber pro systémy Windows, macOS, Android a iOS, které mají řešit několik kritických chyb zabezpečení. Chyba zabezpečení CVE-2021–1411 pramení z nesprávného ověření vstupu obsahu příchozích zpráv a byla společností Cisco hodnocena skórem CVSS 9,9 z 10.

Úspěšné využití zranitelností by mohlo umožnit „útočníkovi spouštět libovolné programy v operačním systému se zvýšenými oprávněními, přistupovat k citlivým informacím, zachytávat chráněný síťový provoz nebo způsobit DoS,“ uvádí společnost.

Další zranitelnosti v aplikaci:

- CVE-2021–1469 (Windows): Arbitrary Program Execution Vulnerability

- CVE-2021–1417 (Windows): Information Disclosure Vulnerability

- CVE-2021–1471 (Windows, macOS, Android, iOS): Certificate Validation Vulnerability

- CVE-2021–1418 (Windows, macOS, Android, iOS): Denial of Service Vulnerability

Finanční správa varuje před podvodnými e-maily

Finanční správa na svých stránkách upozorňuje a varuje před podvodnými e-maily, které působí dojmem, že je rozesílá a v kterých zneužívají její jméno a logo. E-maily vypadají jako výzva k vrácení částky v eurech s odkazem na vyplnění formuláře. „Finanční správa však nikdy ve svých e-mailech nežádá o kliknutí na link. Neznámé a podezřelé e-maily a zejména jejich přílohy doporučujeme neotevírat a raději je rovnou smazat,“ dodává správa.

O seriálu

Tento seriál vychází střídavě za pomoci pracovníků Národního bezpečnostního týmu CSIRT.CZ provozovaného sdružením CZ.NIC a bezpečnostního týmu CESNET-CERTS sdružení CESNET, bezpečnostního týmu CDT-CERT provozovaného společností ČD - Telematika a bezpečnostních specialistů Jana Kopřivy ze společnosti Nettles Consulting a Moniky Kutějové ze sdružení TheCyberValkyries. Více o seriálu…