Únik dat BlueLeaks

Skupina hackerů a zastánců transparentnosti publikovala 269GB dat údajně ukradených policii Spojených států amerických. Skupina zveřejnila stovky tisíc citlivých dokumentů z více než dvou set policejních oddělení a právo vymáhajících agentur ve Spojených státech.

Tento únik dat zvaný BlueLeaks, zveřejněný skupinou zvanou DDoSecrets (Distributed Denial of Secrets), obsahuje dokumenty z posledních 10 let. Dokumenty obsahují více než miliony souborů včetně obrázků, dokumentů, obrazových nebo zvukových souborů, textových souborů a e-mailů.

Zneužití Google Analytics

Výzkumníci začátkem minulého týdne oznámili, že hackeři nyní zneužívají službu Google Analytics k nepozorovanému úniku informací o platebních kartách z infikovaných serverů poskytujících služby elektronického obchodování.

Jak je známo z nezávislých reportů od PerimeterX, Kaspersky a Sansec, útočníci vkládají nebezpečný kód umožňující odcizení dat na kompromitované webové servery a v kombinaci se sledovacím kódem, generovaným službou Google Analytics pro jejich vlastní účet mohou získat platební informace vkládané uživateli.

Záplaty od AMD přicházejí

Firma AMD opravila jednu chybu týkající se jejích klientských a vestavěných procesorů, které se vyráběly v letech 2016 až 2019. Další opravy by měly přijít na řadu do konce června. Útočník s fyzickým nebo privilegovaným přístupem k určitým systémům AMD by mohl chyby zneužít ke spuštění libovolného kódu nebo převzetí kontroly nad firmwarem. Chyby přezdívané jako „SMM Callout Privilege Escalation“ byly reportovány bezpečnostním výzkumníkem jménem Danny Odler 2. dubna.

Všechny tři chyby existují v technologii zvané System Management Mode (SMM), což je operační mód, který je hlavně zodpovědný za konfigurace CPU a čipové sady, kódu výrobce základní desky a bezpečnostní operace, TPM konfigurace a správu napájení. Ačkoliv SMM existuje jak u AMD, tak i Intelu, Odler potvrdil, že Intel NUC (který používá SMM) není postižen touto zranitelností.

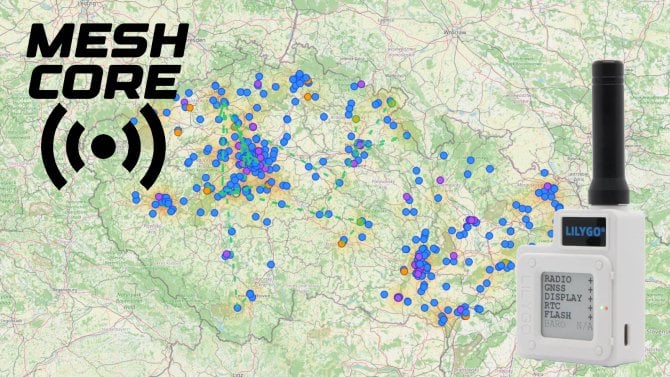

Botnety napadají Docker servery

Výzkumníci Trend Micro varují, že operátoři botnetů XORDDoS a Kaiji začali útočit na Docker servery vystavené online. XORDDoS, také známý jako XOR.DDoS se poprvé objevil mezi hrozbami v roce 2014 jako linuxový botnet, zatímco Kaiji botnet byl objeven výzkumníkem MalwareMustDie a experty v Intezer Labs v dubnu při útocích na linuxová zařízení IoT. Experti upozorňují na to, že je znatelný rozdíl mezi útočnými metodami obou botnetů. Zatímco XORDDoS napadá všechny kontejnery na Docker hostu, Kaiji umísťuje DDoS malware ve vlastním kontejneru. Trend Micro poskytuje následující doporučení k zabezpečení Docker serverů:

- Zabezpečit samotný server

- Zabezpečit síťové prostředí

- Zabezpečit správu kontejnerů

- Zabezpečit sestavovací řetězec

- Řídit se doporučeními best practice

- Používat bezpečnostní nástroje ke kontrole a zabezpečení kontejnerů

Tip: pokud chcete vědět více, máme pro vás kurz Docker: efektivní práce s kontejnery.

Malware Lucifer napadá Windows systémy

Nový ďábelský malware, který útočí na Windows systémy, má šifrovací a DDoS schopnosti. Na začátku se malware snaží napadnout PC pomocí seznamu známých zranitelností, které nebyly na PC dosud záplatovány. Mezi zranitelnostmi jsou např.:

- CVE-2014–6287

- CVE-2017–10271

- CVE-2018–20062

- CVE-2017–9791

- CVE-2019–9081

- CVE-2017–0144

- CVE-2017–0145

- CVE-2017–8464

Výzkumníci říkají, že nejlepší ochranou je kromě záplatování také zesílení hesel.

VMware záplatuje kritické chyby

Celkem 10 zranitelností bylo soukromě reportováno společnosti VMware. Chyby se týkají produktů:

- VMware ESXi

- VMware Workstation Pro / Player (Workstation)

- VMware Fusion Pro / Fusion (Fusion)

- VMware Cloud Foundation

Aktualizace a záplaty k uvedeným produktům jsou již dostupné.

Ve zkratce

- Nová vylepšení soukromí od Apple

- Ransomware pro Android

- Hrozby práce z domova

- Jak chránit Exchange servery

- Docker a kryptoměny

Pro pobavení

O seriálu

Tento seriál vychází střídavě za pomoci pracovníků Národního bezpečnostního týmu CSIRT.CZ provozovaného sdružením CZ.NIC a bezpečnostního týmu CESNET-CERTS sdružení CESNET, bezpečnostního týmu CDT-CERT provozovaného společností ČD - Telematika a bezpečnostních specialistů Jana Kopřivy ze společnosti Nettles Consulting a Moniky Kutějové ze sdružení TheCyberValkyries. Více o seriálu…