Pozor na indie hry na Steamu, šířily nebezpečný malware

V období od května 2024 do ledna 2026 bylo na herní platformě Steam odhaleno celkem osm titulů, které sloužily k šíření škodlivého softwaru. Mezi zasažené hry patřily konkrétně BlockBlasters, Chemia, Dashverse (DashFPS), Lampy, Lunara, PirateFi a Tokenova.

Cílem útočníků bylo především získávání citlivých dat z napadených zařízení. Zaměřovali se zejména na přihlašovací údaje k populárním službám, jako jsou Discord či Telegram, a také na obsah kryptoměnových peněženek. K útokům využívali známé typy malwaru, včetně infostealerů Vidar a Fickle Stealer nebo zavaděče HijackLoader.

Zvolená distribuční strategie spočívala v publikaci funkčních her, do nichž byl škodlivý kód přidán až dodatečně prostřednictvím aktualizací. Typickým příkladem je titul BlockBlasters, kde malware vedl ke ztrátám přesahujícím 150 tisíc dolarů z 261 účtů. Dalším případem byla hra PirateFi, která byla na platformě dostupná pouze jeden týden v únoru 2025, přesto si ji stihlo stáhnout přibližně 1 500 uživatelů.

Celá kampaň je aktuálně předmětem vyšetřování amerického úřadu FBI, který se snaží identifikovat další oběti a trasovat odcizená aktiva. Společnost Valve, provozovatel platformy Steam, se nevyjádřila k dotazům médií, nicméně varovala hráče, kteří tyto tituly spustili, že na jejich počítačích mohl být spuštěn škodlivý kód.

Kritická zranitelnost v Telnetu

Byla odhalena kritická bezpečnostní chyba v telnetovém démonu (telnetd), balíku GNU InetUtils, který ohrožuje systémy po celém světě. Zranitelnost s označením CVE-2026–32746 dosáhla CVSSv3.1 skóre 9,8 z 10. Problém se týká všech verzí softwaru až do verze 2.7 a umožňuje vzdáleným útočníkům získat nad zasaženým zařízením plnou kontrolu.

Chyba technicky spočívá v takzvaném přetečení vyrovnávací paměti (buffer overflow) během úvodního navazování spojení. Útočník k jejímu zneužití nepotřebuje žádné přihlašovací údaje ani interakci uživatele; stačí mu odeslat speciálně upravenou zprávu na port 23. Jelikož služba Telnet na serverech obvykle běží s nejvyššími oprávněními (root), úspěšný útok znamená okamžité ovládnutí celého operačního systému.

Zranitelnost objevila izraelská bezpečnostní společnost Dream, která o ní informovala v polovině března 2026. V tuto chvíli se jedná o neopravenou chybu, přičemž oficiální bezpečnostní záplata se očekává až začátkem dubna. Situaci zhoršuje fakt, že jde o druhý podobně závažný problém v tomto nástroji během pouhých dvou měsíců, což zvyšuje riziko aktivního zneužívání hackery.

Správcům se v současnosti důrazně doporučuje službu Telnet úplně vypnout a nahradit ji bezpečnějším šifrovaným protokolem SSH. Pokud je provoz Telnetu nezbytný, je nutné zablokovat přístup na port 23 pomocí firewallu a izolovat dané servery od veřejného internetu. Podle analýz zůstávají tisíce hostitelů stále nechráněny a vystaveny potenciálnímu útoku.

Případ Stryker - Íránská kybernetická odveta

Po půlnoci 11. března byla americká nadnárodní firma Stryker, jeden z největších výrobců zdravotnických prostředků na světě, zasažena kyberútokem. Ten zasáhl počítačové systémy a způsobil rozsáhlé narušení jejího provozu, včetně schopnosti zpracovávat objednávky, vyrábět své produkty a dodávat je zákazníkům. Společnost uvedla, že zaznamenala globální narušení svého prostředí Microsoft s dopadem na jejích zhruba 50 tisíc zaměstnanců ve více než 75 zemích světa.

K útoku se téměř okamžitě přihlásila hackerská skupina Handala napojená na Írán. Handala, která je považována za protiizraelskou hacktivistickou skupinu řízenou íránským Ministerstvem zpravodajství a bezpečnosti (MOIS), tvrdila, že vymazala více než 200 000 zařízení, což donutilo společnost Stryker uzavřít kanceláře v desítkách zemí. Hackeři také uvedli, že odcizili až 50 terabytů dat.

Zatímco některé rané zprávy naznačovaly, že útočníci k vymazání zařízení použili tzv. wiper malware — který Handala v minulosti používala — Stryker uvedl, že nenašel žádné důkazy o nasazení malwaru ve svých systémech.

Podle některých zpráv útočníci vymazali systémy zneužitím instance Microsoft Intune společnosti Stryker, která slouží ke vzdálené správě desktopových a mobilních zařízení a aplikací v organizaci. Server Bleeping Computer začátkem týdne informoval, že útočníci kompromitovali administrátorský účet Intune a vytvořili nový globální administrátorský účet, který následně použili k vymazání spravovaných zařízení. Nově odhalené důkazy naznačují, že v úvodu útok využil kompromitované přihlašovací údaje získané prostřednictvím malwaru typu infostealer.

Podle vyjádření firmy Stryker je dopad útoku limitovaný výhradně na jejich interní prostředí Microsoft a nijak neohrozil funkci a bezpečnost jejích produktů používaných ve zdravotnictví. Kvůli narušení interních procesů však, jak Stryker přiznává, může v ojedinělých případech dojít např. k odkládání termínu plánovaných operací.

Americká kyberbezpečnostní agentura CISA tento týden vyzvala organizace, aby urgentně aplikovaly aktuální doporučení Microsoftu pro zabezpečení Intune. Jak se ale vyjádřili vedoucí pracovníci některých firem z oboru (DigiCert, Flashpoint), přestože v tomto případě jde o zatím nejvýznamnější útok proti Spojeným státům, může jít jen o pověstnou špičku ledovce. Proíránští hackeři po začátku války zesílili útoky proti Izraeli, USA a jejich spojencům. Handala je od začátku konfliktu velmi aktivní, a tvrdí, že napadla širokou škálu organizací.

Magazín Forbes v úterý informoval, že při nedávných leteckých úderech byli zabiti dva lídři íránských kybernetických operací. Jedním z nich byl Mohammad Mehdi Farhadi Ramin, obviněný v USA v roce 2020 za účast na státem podporovaném hackingu, a Yahya Hosseiny Panjaki, který na íránském Ministerstvu informací a bezpečnosti (MOIS) vedl útvar řídící hackerské skupiny, jako právě Handala.

Rada EU ukazuje na viníky z Číny a Íránu

Rada Evropské unie zveřejnila minulé pondělí rozhodnutí o uvalení sankcí na tři firmy a dva jednotlivce, kteří údajně stáli za rozsáhlými kybernetickými útoky proti členským státům EU a jejich kritické infrastruktuře.

Na sankčním seznamu se nově objevily dvě čínské společnosti, a to Integrity Technology Group a Anxun Information Technology. První zmíněná firma dle získaných informací poskytovala mezi roky 2022 a 2023 technické i materiální zdroje k napadení více než 65 000 zařízení v šesti členských státech EU. Společnost Anxun a její dva spoluzakladatelé jsou viněni z poskytování „hackerských služeb” specializovaných převážně na kritickou infrastrukturu členských států a třetích zemí.

Poslední nově zveřejněnou společností podléhající sankcím je íránská firma Emennet Pasargad. Ta se podle EU dopustila několika kybernetických zločinů, jako např. nezákonného prodeje obsahu francouzské databáze předplatitelů na dark webu, napadení reklamních billboardů během olympijských her v Paříži v roce 2024 za účelem šíření dezinformací a napadení švédské SMS služby.

Sankce proti zmíněným společnostem a jednotlivcům zahrnují zmrazení majetku na území EU, zákaz vstupu včetně tranzitu pro sankcionované osoby do členských států a zákaz financování těchto subjektů ze strany občanů a firem z EU.

Aktuálně se na evropském sankčním seznamu za kybernetické útoky nachází celkem 19 osob a 7 entit. Tento postup se opírá o Rámec pro společnou diplomatickou reakci EU na škodlivé kybernetické aktivity, tzv. Cyber Diplomacy Toolbox, vytvořený v roce 2017.

Ve zkratce

- 54 nástrojů typu ‚EDR Killer‘ využívá techniku BYOVD k exploitaci 34 podepsaných zranitelných ovladačů a k vypnutí zabezpečení.

- Nový bankovní malware Perseus pro Android sleduje aplikace s poznámkami, aby z nich získal citlivá data

- ConnectWise opravuje novou chybu v ScreenConnect, která umožňovala ovládnutí (hijacking) relací

- Apple vydává první aktualizaci typu ‚Background Security Improvements‘ (Vylepšení zabezpečení na pozadí) k opravě chyby ve WebKitu

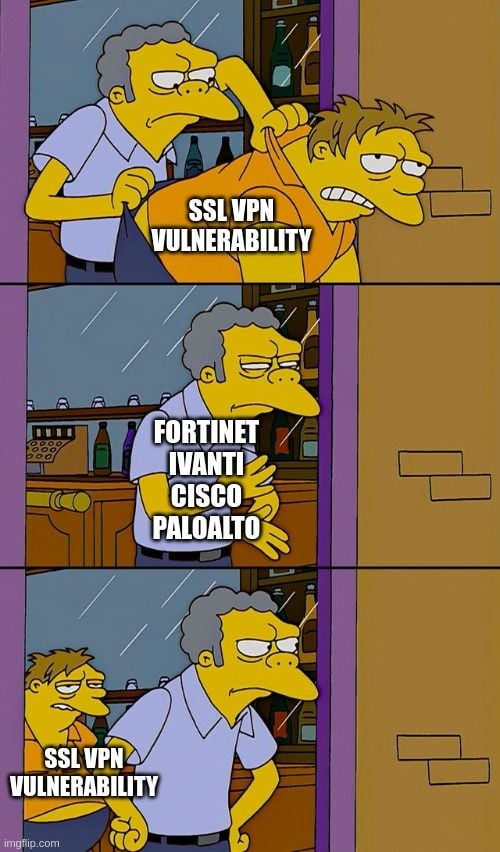

K pobavení

There are two type of SSL VPN

O seriálu

Tento seriál vychází střídavě za pomoci pracovníků Národního bezpečnostního týmu CSIRT.CZ provozovaného sdružením CZ.NIC a bezpečnostního týmu CESNET-CERTS sdružení CESNET, bezpečnostního týmu CDT-CERT provozovaného společností ČD - Telematika a bezpečnostních specialistů Jana Kopřivy ze společnosti Nettles Consulting a Moniky Kutějové ze sdružení TheCyberValkyries. Více o seriálu…