Root.cz

»

Články

Aktuální články

6 511–6 541 / 15 062

-

Historie vývoje počítačových her (155. část – klasické bludišťovky III)

-

BackTrack, Kali Linux a Evil (Twin) Access Point

-

-

Postřehy z bezpečnosti: Microsoft Office, Epizoda 5 – Makra vrací úder

-

Komiks: ruleta

-

eReading.cz 4 Touch Light: čtečka s Androidem nebo už tablet s e-inkem?

-

-

Akalabeth: World of Doom: cesta do pravěku

-

2014: rok děsivých bezpečnostních chyb

Je konec roku a opět vám přinášíme souhrn toho nejdůležitějšího, co se v roce 2014 odehrálo ve světě svobodných technologií a Linuxu. Vedou sice nepříjemné bezpečnostní chyby, ale došlo i na pozitivní události. Linux vládne mobilům, her přibývá a open-source projekty rostou jako houby po dešti.31. 12. 2014Doba čtení: 5 minut

Je konec roku a opět vám přinášíme souhrn toho nejdůležitějšího, co se v roce 2014 odehrálo ve světě svobodných technologií a Linuxu. Vedou sice nepříjemné bezpečnostní chyby, ale došlo i na pozitivní události. Linux vládne mobilům, her přibývá a open-source projekty rostou jako houby po dešti.31. 12. 2014Doba čtení: 5 minut -

Softwarová sklizeň (31. 12. 2014)

Pravidelná sonda do světa (převážně) otevřeného softwaru. Dnešní Sklizeň pojmeme poněkud novoročně a odlehčeně. Ukážeme si, jak na poslední chvíli splašit pořádnou virtuální kapelu a pro duše mír a klid se podíváme na nejpopulárnější videa na Youtube.com. Jako vždy nesmí chybět ani tradiční blbinka.31. 12. 2014Doba čtení: 2 minuty

Pravidelná sonda do světa (převážně) otevřeného softwaru. Dnešní Sklizeň pojmeme poněkud novoročně a odlehčeně. Ukážeme si, jak na poslední chvíli splašit pořádnou virtuální kapelu a pro duše mír a klid se podíváme na nejpopulárnější videa na Youtube.com. Jako vždy nesmí chybět ani tradiční blbinka.31. 12. 2014Doba čtení: 2 minuty -

Příchod hackerů: na počátku byla Ada

-

BackTrack, Kali Linux a zkouška phishingu

-

Postřehy z bezpečnosti: neútočte na Tor, vzkazuje Anonymous

V dnešním díle Postřehů se podíváme na neshody mezi hacktivistickými skupinami Anonymous a Lizard Squad, o útoku Sybil a na Directory Authorities servery sítě Tor, na novou bezpečnostní hrozbu umožnující přepsání paměti, úpravu stanov Zero Day Initiative a spoustu dalšího.29. 12. 2014Doba čtení: 3 minuty

V dnešním díle Postřehů se podíváme na neshody mezi hacktivistickými skupinami Anonymous a Lizard Squad, o útoku Sybil a na Directory Authorities servery sítě Tor, na novou bezpečnostní hrozbu umožnující přepsání paměti, úpravu stanov Zero Day Initiative a spoustu dalšího.29. 12. 2014Doba čtení: 3 minuty -

Komiks: darčeky

Ledva sme sa dostali zo šalátového raušu a už na nás číha Silvester a s ním spojené masové požívanie ohnivej vody. Čím je človek starší, tým viac si uvedomuje význam slov „príjemné prežitie sviatkov“. Tu ide niekedy naozaj o život. Tak teda: príjemné prežitie zvyšnej polovice tohoto čarovného obdobia.27. 12. 2014Doba čtení: do minuty

Ledva sme sa dostali zo šalátového raušu a už na nás číha Silvester a s ním spojené masové požívanie ohnivej vody. Čím je človek starší, tým viac si uvedomuje význam slov „príjemné prežitie sviatkov“. Tu ide niekedy naozaj o život. Tak teda: príjemné prežitie zvyšnej polovice tohoto čarovného obdobia.27. 12. 2014Doba čtení: do minuty -

Vzpomínka: prvnímu československému hard disku pomohl i Gustáv Husák

-

Příchod hackerů: vánoční malware speciál

Vánoce spojují dlouhou historickou tradici s moderními trendy dneška. Tradičně jsou to svátky klidu, míru, pohody, tradic a v posledních letech také malware. Autoři škodlivých programů, sociálních útoků a nejrůznějších kybernetických podvůdků si zkrátka a dobře chtějí také užít šťastné a veselé.23. 12. 2014Doba čtení: 6 minut

Vánoce spojují dlouhou historickou tradici s moderními trendy dneška. Tradičně jsou to svátky klidu, míru, pohody, tradic a v posledních letech také malware. Autoři škodlivých programů, sociálních útoků a nejrůznějších kybernetických podvůdků si zkrátka a dobře chtějí také užít šťastné a veselé.23. 12. 2014Doba čtení: 6 minut -

Historie vývoje počítačových her (154. část – další známé bludišťovky)

-

BackTrack, Kali Linux a síťový spoofing, DoS útok a změna MAC adresy

V druhém díle našeho seriálu o linuxových distribucích BackTrack a Kali Linux, primárně určených k penetračním testům počítačových sítí, vám na praktických příkladech předvedu, jak na síťový spoofing, jak provést DoS útok na přístupový bod nebo jak změnit MAC adresu svého síťového rozhraní.22. 12. 2014Doba čtení: 5 minut

V druhém díle našeho seriálu o linuxových distribucích BackTrack a Kali Linux, primárně určených k penetračním testům počítačových sítí, vám na praktických příkladech předvedu, jak na síťový spoofing, jak provést DoS útok na přístupový bod nebo jak změnit MAC adresu svého síťového rozhraní.22. 12. 2014Doba čtení: 5 minut -

Postřehy z bezpečnosti: 100 000 napadených stránek s CMS WordPress

-

Komiks: o čom sobi rozprávali…

U nás v Čobolande som si nevšimla že by sa prípad „Ježíšek vs. zámořští raraši“ riešil tak ako u vás. Nie sme na to až tak citliví, stretávame sa skôr s orientálnymi vplyvmi a veľmi nás to nehnevá, že jo. Ani ja sa nezaoberám tým, kto a ako nenosí darčeky. A teraz idem zháňať tú kladkoptéru či čo.20. 12. 2014Doba čtení: do minuty

U nás v Čobolande som si nevšimla že by sa prípad „Ježíšek vs. zámořští raraši“ riešil tak ako u vás. Nie sme na to až tak citliví, stretávame sa skôr s orientálnymi vplyvmi a veľmi nás to nehnevá, že jo. Ani ja sa nezaoberám tým, kto a ako nenosí darčeky. A teraz idem zháňať tú kladkoptéru či čo.20. 12. 2014Doba čtení: do minuty -

Hello! Firefox přichází s videohovory bez doplňků a registrací

-

Sword of the Samurai: stará láska

Moc je v Japonsku rozdělená mezi desítky klanů. Na křeslo nejvyšší autority však může usednout jen jeden člověk. Váš příběh začíná v domě jednoho z klanů, který si brousí zuby na titul Shoguna. Překážek je ale hodně a chce to vynaložit značné úsilí, aby člověk na rozhádaném ostrově vůbec přežil.19. 12. 2014Doba čtení: 3 minuty

Moc je v Japonsku rozdělená mezi desítky klanů. Na křeslo nejvyšší autority však může usednout jen jeden člověk. Váš příběh začíná v domě jednoho z klanů, který si brousí zuby na titul Shoguna. Překážek je ale hodně a chce to vynaložit značné úsilí, aby člověk na rozhádaném ostrově vůbec přežil.19. 12. 2014Doba čtení: 3 minuty -

Erlang: sestavování aplikací

-

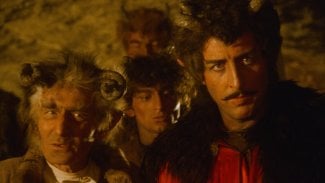

Historie vývoje počítačových her (153. část – fenomén bludišťovek)

V dnešní části seriálu o historii vývoje počítačových her se budeme zabývat poměrně zajímavým fenoménem, který je ve hrách populární už po téměř čtyři desetiletí. Jedná se o využití různě koncipovaných bludišť, a to jak v akčních hrách (včetně původních bludišťovek), tak i ve FPS, dungeonech, MUDech atd.18. 12. 2014Doba čtení: 15 minut

V dnešní části seriálu o historii vývoje počítačových her se budeme zabývat poměrně zajímavým fenoménem, který je ve hrách populární už po téměř čtyři desetiletí. Jedná se o využití různě koncipovaných bludišť, a to jak v akčních hrách (včetně původních bludišťovek), tak i ve FPS, dungeonech, MUDech atd.18. 12. 2014Doba čtení: 15 minut -

Telegram: šifrované pozdravy z Ruska

-

Softwarová sklizeň (17. 12. 2014)

-

Příchod hackerů: návrat k Ralphu Baerovi a Odyssey

-

LuaJIT – Just in Time překladač pro programovací jazyk Lua (10 – JIT překlad do nativního kódu)

-

BackTrack, Kali Linux a prolomení zabezpečení Wi-Fi sítě

-

Postřehy z bezpečnosti: Poodle v TLS kabátku

V dnešním díle Postřehů se podíváme na novou odnož chyby Poodle, kterou je možné využít i bez SSLv3, hacking chytrých hodinek, nový modul rodiny APT s názvem Penquin Turla, návrat APT RedOctober, code execution díky Bitlockeru, OWASP meeting, malware podepsaný certifikátem Sony a spoustu dalšího.15. 12. 2014Doba čtení: 4 minuty

V dnešním díle Postřehů se podíváme na novou odnož chyby Poodle, kterou je možné využít i bez SSLv3, hacking chytrých hodinek, nový modul rodiny APT s názvem Penquin Turla, návrat APT RedOctober, code execution díky Bitlockeru, OWASP meeting, malware podepsaný certifikátem Sony a spoustu dalšího.15. 12. 2014Doba čtení: 4 minuty -

eReading.cz 4 Touch Light: čtečka s Androidem

-

Komiks: priority

Nasťahovali sa do bytu, ktorý osem rokov obýval niekto iný. Ona nie je zakomplexovaná feministka z filozofickej fakulty. On vie, čo je to antiperspirant. Ale stereotypy neoklameš a ani ten múdrejši z dvojice netuší čo z krabíc vybalia. A zatiaľ – vraj žiadnemu geekovi trocha sebareflexie neuškodilo…13. 12. 2014Doba čtení: do minuty

Nasťahovali sa do bytu, ktorý osem rokov obýval niekto iný. Ona nie je zakomplexovaná feministka z filozofickej fakulty. On vie, čo je to antiperspirant. Ale stereotypy neoklameš a ani ten múdrejši z dvojice netuší čo z krabíc vybalia. A zatiaľ – vraj žiadnemu geekovi trocha sebareflexie neuškodilo…13. 12. 2014Doba čtení: do minuty

6 511–6 541 / 15 062