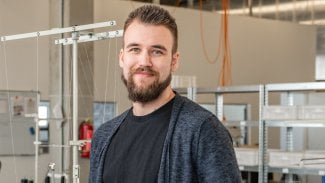

Lukáš Erben

| E-mail: | luc (tečka) erben (zavináč) gmail (tečka) com |

|---|

Nejčtenější články autora

- Děrné štítky a holocaust (1.) 21. 5. 2013

- Příchod hackerů: příběh Stuxnetu 29. 4. 2014

- Úsvit hackerů: japonská „Enigma“, kód JN-25 a „plán AF“ 9. 4. 2013

- Děrné štítky a holocaust (2.) – příběh největšího obchodníka 28. 5. 2013

- Děrné štítky a holocaust: nepříjemná pravda 30. 7. 2013

- Děrné štítky a holocaust: první informační společnost 4. 6. 2013

- Úsvit hackerů: Lorenzova šifra, Tuňák a Kolos 2. 4. 2013

- Příchod hackerů: Kevin Mitnick, Stanley Mark Rifkin a sociální inženýrství 2. 1. 2014

- Děrné štítky a holocaust: dva velcí bratři 11. 6. 2013

- Úsvit hackerů: Bombe Alana Turinga 26. 3. 2013

Seznam článků autora

121–160 / 168